Mikro-Mikro adalah awalan dalam sistem metrik yang menunjukkan faktor 10-6. Dikonfirmasi pada tahun 1960, awalan ini berasal dari bahasa Yunani ικρός, yang berarti 'kecil'. Simbol untuk awalan berasal dari huruf Yunani . Ini adalah satu-satunya awalan SI yang menggunakan karakter bukan dari alfabet Latin. Terakhir diubah: 2025-01-22 17:01

Klik Start > All Programs > Accessories dan klik kanan pada 'Command Prompt' lalu pilih 'Run asAdministrator' Windows Server 2012, Windows 8, Windows Server 2012 R2, Windows8.1, atau Windows 10: Tombol Start disembunyikan di versi Windows ini . Klik kanan pada tombol Start yang muncul, Anda akan melihat menu. Terakhir diubah: 2025-01-22 17:01

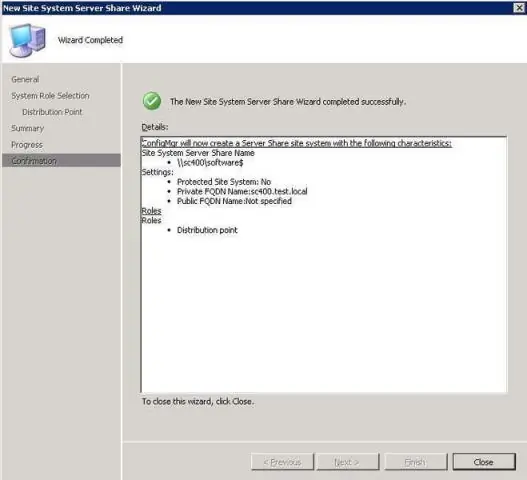

Proses distribusi perangkat lunak mengiklankan paket, yang berisi program, kepada anggota koleksi. Klien kemudian menginstal perangkat lunak dari titik distribusi yang ditentukan. Jika paket berisi file sumber, tentukan titik distribusi untuk paket dengan membuat instance SMS_DistributionPoint. Terakhir diubah: 2025-01-22 17:01

Dalam ilmu komputer, marshalling atau marshaling adalah proses mengubah representasi memori suatu objek ke format data yang sesuai untuk penyimpanan atau transmisi, dan biasanya digunakan ketika data harus dipindahkan antara bagian yang berbeda dari program komputer atau dari satu program ke program lainnya. lain. Terakhir diubah: 2025-01-22 17:01

Terapkan langkah-langkah di bawah ini untuk mengaktifkan database penjaga data aktif. Batalkan pemulihan media pada siaga fisik. SQL mengubah database memulihkan database siaga terkelola membatalkan; Buka database[SIGA FISIK] Mulai pemulihan media dengan log real-time terapkan[SIGA FISIK] Periksa status database:[SIGA FISIK]. Terakhir diubah: 2025-01-22 17:01

Mari kita lihat lebih dekat 5 cara untuk mengatur JavaScript Anda dengan cara yang benar. Komentari Kode Anda. Saat menulis fungsi baru, kelas, model, konstanta, atau apa pun, tinggalkan komentar untuk membantu siapa pun yang mengerjakannya. Gunakan Kelas ES6. Janji Adalah Teman Anda. Jauhkan Hal Terpisah. Gunakan Konstanta dan Enum. Terakhir diubah: 2025-01-22 17:01

Kerugian dari pendekatan cap waktu adalah bahwa setiap nilai yang disimpan dalam database memerlukan dua bidang cap waktu tambahan: satu untuk terakhir kali bidang itu dibaca dan satu untuk pembaruan terakhir. Pencapan waktu dengan demikian meningkatkan kebutuhan memori dan overhead pemrosesan database. Terakhir diubah: 2025-01-22 17:01

Bot Twitter adalah jenis perangkat lunak bot yang mengontrol akun Twitter melalui API Twitter. Perangkat lunak bot dapat secara mandiri melakukan tindakan seperti tweeting, tweet ulang, menyukai, mengikuti, berhenti mengikuti, atau mengirim pesan langsung ke akun lain. Terakhir diubah: 2025-01-22 17:01

Adafruit.io adalah layanan cloud - itu artinya kami menjalankannya untuk Anda dan Anda tidak perlu mengelolanya. Anda dapat menghubungkannya melalui Internet. Ini dimaksudkan terutama untuk menyimpan dan kemudian mengambil data tetapi dapat melakukan lebih dari itu. Terakhir diubah: 2025-01-22 17:01

Keamanan Logis terdiri dari perlindungan perangkat lunak untuk sistem organisasi, termasuk identifikasi pengguna dan akses kata sandi, otentikasi, hak akses, dan tingkat otoritas. Langkah-langkah ini untuk memastikan bahwa hanya pengguna yang berwenang yang dapat melakukan tindakan atau mengakses informasi dalam jaringan atau workstation. Terakhir diubah: 2025-01-22 17:01

Untuk sambungan telepon rumah Jio, Anda perlu mengambil sambungan Jio FTTH (serat ke rumah). Insinyur koneksi ini akan memasang router (ONT) di rumah Anda dengan kabel saluran serat tunggal. Setelah aktivasi Anda dapat menghubungkan telepon rumah Anda ke ONT ini, Anda dapat menikmati internet 100mbps dengan wifi atau port LAN ONT ini. Terakhir diubah: 2025-01-22 17:01

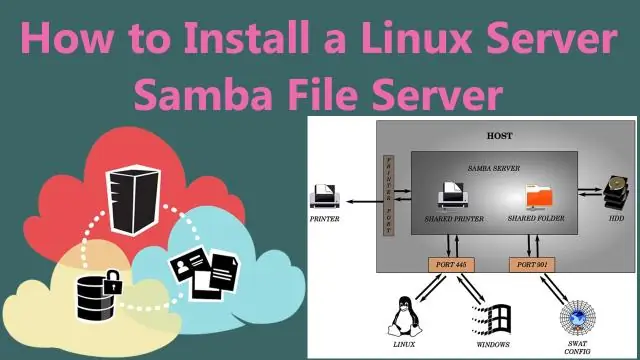

Linux Samba Server adalah salah satu server kuat yang membantu Anda berbagi file dan printer dengan sistem operasi berbasis Windows dan lainnya. Ini adalah implementasi sumber terbuka dari protokol Server Message Block/Common Internet File System (SMB/CIFS). Terakhir diubah: 2025-01-22 17:01

Classic Load Balancer di US-East-1 akan dikenakan biaya $0,025 per jam (atau sebagian jam), ditambah $0,008 per GB data yang diproses oleh ELB. Gunakan Kalkulator Bulanan Sederhana AWS untuk membantu Anda menentukan harga penyeimbang beban untuk aplikasi Anda. Terakhir diubah: 2025-01-22 17:01

Perangkat lunak nonproprietary adalah perangkat lunak yang tidak memiliki hak paten atau kondisi hak cipta yang terkait dengannya. Perangkat lunak nonproprietary adalah perangkat lunak yang tersedia untuk umum yang dapat diinstal dan digunakan secara bebas. Ini juga menyediakan akses lengkap ke kode sumbernya. Perangkat lunak nonproprietary juga dapat disebut sebagai perangkat lunak sumber terbuka. Terakhir diubah: 2025-01-22 17:01

Basis data yang dinormalisasi dengan buruk dan tabel yang dinormalisasi dengan buruk dapat menyebabkan masalah mulai dari I/O disk yang berlebihan dan kinerja sistem yang buruk selanjutnya hingga data yang tidak akurat. Kondisi normalisasi yang tidak tepat dapat mengakibatkan redundansi data yang ekstensif, yang membebani semua program yang memodifikasi data. Terakhir diubah: 2025-01-22 17:01

Untuk melindungi file data ini, Oracle Database menyediakan Enkripsi Data Transparan (TDE). TDE mengenkripsi data sensitif yang disimpan dalam file data. Untuk mencegah dekripsi yang tidak sah, TDE menyimpan kunci enkripsi dalam modul keamanan eksternal ke database, yang disebut keystore. Terakhir diubah: 2025-01-22 17:01

Pasar Virtual Reality Tumbuh pada CAGR 33,47% dan Diharapkan Mencapai $44,7 Miliar pada 2024 - Laporan Eksklusif oleh MarketsandMarkets™. Terakhir diubah: 2025-01-22 17:01

Karena cat5e Anda tidak memilikinya, Anda dapat memberikan sepasang kabel yang belum ditetapkan. Dua terminator bagian dalam pada ujung RJ-11 adalah untuk jalur 1 dan dua pin bagian luar adalah jalur 2. CATATAN: Jika Anda berencana menggunakan gigabit ethernet maka ini tidak akan berfungsi karena gigabit ethernet memerlukan semua 4 pasang kabel. Terakhir diubah: 2025-01-22 17:01

Dapatkan Kindle Oasis 2 seharga $ 174,99 Penawaran eksklusif Prime ini mengejutkan, karena tidak diumumkan sebelumnya oleh Amazon. Harga Kindle Oasis 2 (versi dengan iklan dan 8 GB) diturunkan menjadi $174,99 dari $249,99, yang berarti Anda menghemat $75 (30% dari harga reguler). Terakhir diubah: 2025-01-22 17:01

Diberikan Graf Acyclic Berarah Berbobot dan sebuah simpul sumber dalam graf tersebut, temukan jalur terpendek dari sumber yang diberikan ke semua simpul lainnya. Jalur Terpendek dalam Graf Acyclic Berarah Inisialisasi dist[] = {INF, INF, ….} Buat urutan topologi semua simpul. Lakukan mengikuti untuk setiap simpul u dalam urutan topologi. Terakhir diubah: 2025-01-22 17:01

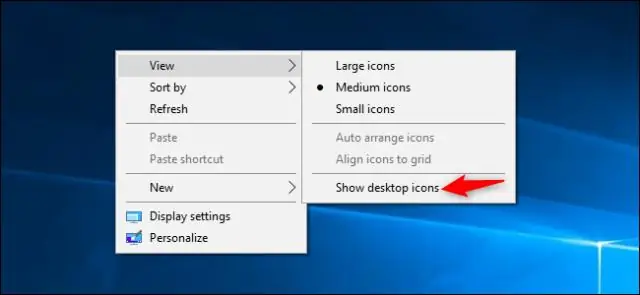

Tekan Alt+Spasi untuk membuka menu jendela, tekan S untuk memilih opsi Ukuran, gunakan tombol panah untuk mengubah ukuran jendela, dan terakhir Enter untuk mengonfirmasi. Klik tombol Maksimalkan di sudut kanan atas jendela. Klik bilah judul dan seret jendela ke tepi kiri, atas, atau kanan desktop. Terakhir diubah: 2025-01-22 17:01

Pada dasarnya CORS memungkinkan kode frontend js situs web Anda untuk mengakses backend situs web Anda dengan cookie dan kredensial yang dimasukkan di browser Anda sementara backend Anda tetap terlindungi dari beberapa js situs lain, meminta browser klien untuk mengaksesnya (dengan kredensial yang telah diperoleh pengguna). Terakhir diubah: 2025-01-22 17:01

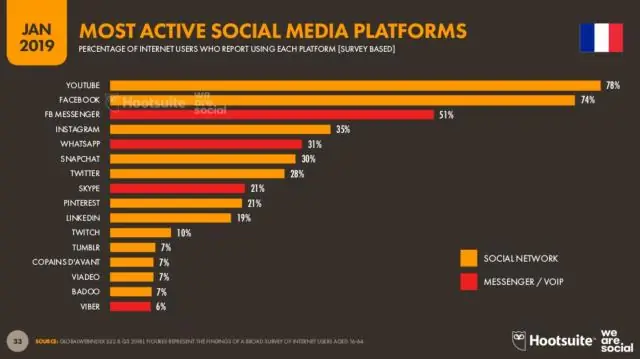

Pada Februari 2014, 28 persen pengguna dewasa aplikasi perpesanan seluler berusia antara 25 dan 34 tahun. Kelompok pengguna terbesar kedua adalah usia 35-44 tahun dengan 26 persen. Ditemukan bahwa usia rata-rata pengguna WhatsApp dewasa di Amerika Serikat adalah 36 tahun. Terakhir diubah: 2025-01-22 17:01

Saat memperkenalkan pelacakan waktu di organisasi besar, mulailah dengan program percontohan. Buat entri data sesederhana mungkin. Komunikasikan MENGAPA orang perlu melacak waktu. Jangan memaksa orang untuk menggunakan timer. Jangan memaksakan presisi. Mengisi absen setiap hari jauh lebih baik daripada di akhir minggu. Terakhir diubah: 2025-06-01 05:06

Meskipun kertas cat air tidak memiliki lapisan apa pun di atasnya, toner mungkin tidak menempel dengan baik ke permukaan kertas, dan kertas mungkin tidak tahan dengan baik terhadap panas printer laser. Terakhir diubah: 2025-06-01 05:06

Comment TS' menghasilkan template untuk komentar JSdoc. Ini disesuaikan untuk file TypeScript. TypeScript hadir dengan banyak anotasi bahasa, yang tidak boleh diduplikasi di komentar. Untuk menambahkan komentar tekan Ctrl+Alt+C dua kali. atau pilih 'Kode komentar' dari menu konteks Anda. atau masukkan /** di atas baris kode. Terakhir diubah: 2025-01-22 17:01

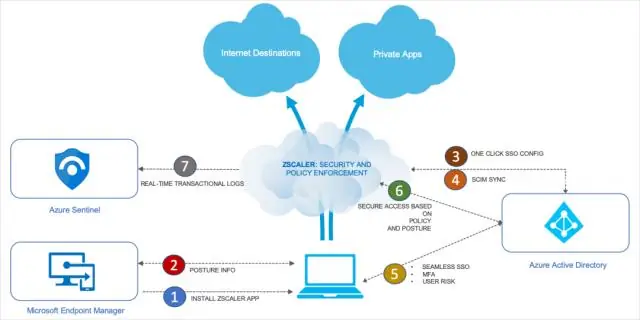

Implementasi Zero Trust Memanfaatkan Mikrosegmentasi. Seseorang atau program dengan akses ke salah satu zona tersebut tidak akan dapat mengakses zona lain mana pun tanpa otorisasi terpisah. Gunakan Multi-Factor Authentication (MFA) Menerapkan Prinsip Keistimewaan Terkecil (PoLP) Memvalidasi semua perangkat titik akhir. Terakhir diubah: 2025-01-22 17:01

Hubungan Seluruh/Bagian. Hubungan keseluruhan/bagian adalah ketika satu kelas mewakili seluruh objek dan kelas lain mewakili bagian. Keseluruhan bertindak sebagai wadah bagi bagian-bagian. Hubungan ini ditunjukkan pada diagram kelas dengan garis dengan berlian di salah satu ujungnya. Terakhir diubah: 2025-01-22 17:01

Untuk mengetik simbol panah dengan menggunakan Kode Alt-nya di Word, inExcel dll; Pastikan Anda mengaktifkan NumLock, tekan dan tahan tombol Alt, ketikkan nilai Kode Alt panah yang Anda inginkan, misalnya untuk simbol panah ke bawah, ketik 2 5 pada papan angka, lepaskan tombol Alt dan Anda mendapat panah bawah. Terakhir diubah: 2025-01-22 17:01

Memori dalam JVM dibagi menjadi lima bagian yang berbeda yaitu: Area metode: Area metode menyimpan kode kelas: kode variabel dan metode. Heap: Objek Java dibuat di area ini.Java Stack: Saat menjalankan metode, hasilnya disimpan di memori tumpukan. Terakhir diubah: 2025-01-22 17:01

Podium (pl. podiums atau podia) adalah platform yang ditinggikan di mana pembicara berdiri untuk menyampaikan pidatonya. “Podium” berasal dari kata Yunaniπόδι (pothi) yang artinya “kaki”. Kata "ahli penyakit kaki" (dokter kaki) berasal dari sumber yang sama. Terakhir diubah: 2025-01-22 17:01

Anda kehilangan 4 byte tidak hanya sekali per baris; tetapi untuk setiap sel di baris yang bukan nol. Kelebihan kolom SPARSE adalah: Kekurangan kolom SPARSE adalah: Kolom SPARSE tidak dapat diterapkan pada teks, ntext, gambar, timestamp, geometri, geografi atau tipe data yang ditentukan pengguna. Terakhir diubah: 2025-01-22 17:01

Jika Anda ingin menginstal TFS versi lengkap secara lokal, Anda memerlukan lisensi server dan setiap pengembang memerlukan lisensi klien. Lisensi server dapat dibeli dengan harga sekitar $500 dan lisensi klien hampir sama. Namun, seperti halnya Visual Studio Online, TFS disertakan dengan langganan MSDN. Terakhir diubah: 2025-01-22 17:01

Umumnya ketika iPhone 7 Plus Anda tiba-tiba mengisi daya dengan sangat lambat, bisa jadi karena peralatan pengisi daya yang rusak seperti kabel pengisi daya yang rusak atau tidak kompatibel atau adaptor USB yang digunakan. Mungkin juga sumber daya tidak dapat memasok jumlah daya yang diperlukan untuk mengisi daya perangkat dalam kecepatan yang diharapkan. Terakhir diubah: 2025-01-22 17:01

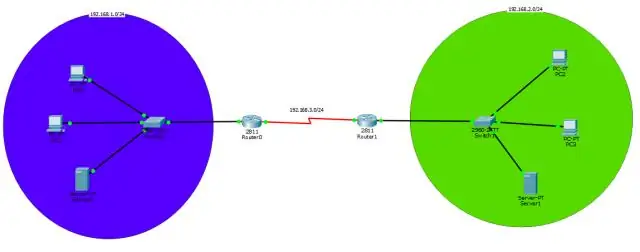

Unit organisasi (OU) adalah subdivisi dalam Active Directory tempat Anda dapat menempatkan pengguna, grup, komputer, dan unit organisasi lainnya. Anda dapat membuat unit organisasi untuk mencerminkan struktur fungsional atau bisnis organisasi Anda. Setiap domain dapat menerapkan hierarki unit organisasinya sendiri. Terakhir diubah: 2025-01-22 17:01

Langkah-langkah untuk memaksa sinkronisasi NTP Menghentikan layanan ntpd: # layanan ntpd stop. Memaksa pembaruan: # ntpd -gq. -g – meminta pembaruan terlepas dari offset waktu. -q – meminta daemon untuk berhenti setelah memperbarui tanggal dari server ntp. mulai ulang layanan ntpd:. Terakhir diubah: 2025-06-01 05:06

Tapi kamera mirrorless pertama datang bertahun-tahun sebelumnya, dibuat oleh perusahaan yang terkenal dengan printernya. Epson mengumumkan pengukur jarak digital RD1 pada bulan Maret 2004, menjadikannya kamera digital dengan lensa yang dapat dipertukarkan pertama yang memasuki pasar. Terakhir diubah: 2025-01-22 17:01

Dalam Angular 2 komponen dapat berbagi data dan informasi dengan komponen lain dengan melewatkan data atau peristiwa. Komponen dapat saling berkomunikasi dengan berbagai cara, antara lain: Using @Input() Using @Output() Using Services. Komponen induk memanggil ViewChild. Orang tua berinteraksi dengan anak menggunakan variabel lokal. Terakhir diubah: 2025-01-22 17:01

Kode biner mewakili teks, instruksi prosesor komputer, atau data lain apa pun yang menggunakan sistem dua simbol. Sistem dua simbol yang sering digunakan adalah '0' dan '1' dari sistem bilangan biner. Kode biner memberikan pola digit biner, juga dikenal sebagai bit, untuk setiap karakter, instruksi, dll. Terakhir diubah: 2025-01-22 17:01

Di akun Whatsapp, buka opsi Pengaturan dan dari menu tarik-turun pilih opsi Impor / Ekspor. Sekarang, pop-window akan muncul dengan beberapa opsi, pilih opsi 'Impor dari Penyimpanan'. Sekarang, proses pengimporan akan dimulai dan opsi pop-up akan muncul yang menunjukkan 'Allcontacts.vcf akan segera diimpor. Terakhir diubah: 2025-01-22 17:01