Core i5: Kelas Menengah Bawah Motherboard ATX yang kompatibel dengan Intel. Sebuah langkah dari Core i3 adalah Core i5. Sebuah i5 biasanya tidak memiliki Hyper-Threading, tetapi memiliki lebih banyak core (saat ini, enam, bukan empat) daripada Core i3. Bagian i5 juga umumnya memiliki kecepatan clock yang lebih tinggi, cache yang lebih besar, dan dapat menangani lebih banyak memori. Terakhir diubah: 2025-01-22 17:01

Anda akan membutuhkan tambahan Magic Jack jika Anda ingin menggunakannya dengan nomor telepon yang berbeda. Tidak, hanya satu nomor telepon yang ditetapkan ke perangkat Magic Jack Anda. Terakhir diubah: 2025-01-22 17:01

Redundansi data memastikan bahwa data yang terkandung dalam database akurat dan dapat diandalkan. Irisan kecil dari data mart disebut gudang data. Sekelompok catatan terkait disebut tabel. Terakhir diubah: 2025-01-22 17:01

Ikuti langkah-langkah ini untuk membangun Redis dari sumber dan memulai server. Unduh kode sumber Redis dari halaman unduhan. Buka zip file. tar -xzf redis-VERSION.tar.gz. Kompilasi dan bangun Redis. cd redis-VERSION. membuat. Mulai Redi. cd src../redis-server. Terakhir diubah: 2025-01-22 17:01

Untuk menyalakannya, cukup tekan dan tahan tombol tengah pada remote. Untuk memasangkannya dengan perangkat Anda, tekan dan tahan tombol tengah itu sedikit lebih lama, lalu cari "iSport Wireless Superslim" di daftar Bluetooth perangkat Anda. Terakhir diubah: 2025-01-22 17:01

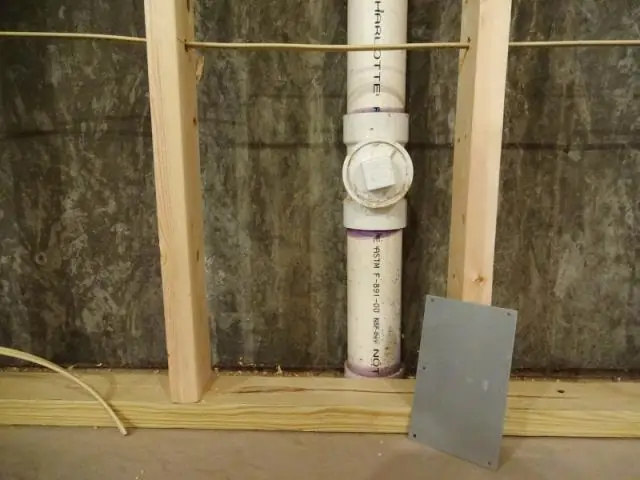

CARA MENGINSTAL KOTAK SURAT PASCA-MOUND. gali LUBANG POS. Persyaratan USPS menyatakan bahwa kotak surat tidak boleh lebih tinggi dari 45 inci di atas permukaan jalan. MASUKKAN KOTAK POS. Tuangkan BETON. MENGIZINKAN BETON UNTUK SET. Lampirkan KOTAK SURAT PER PETUNJUK PRODUSEN. TAMBAHKAN NOMOR JALAN. BERPAKAIAN. Terakhir diubah: 2025-01-22 17:01

Berbagai jenis perangkat jaringan / internetworking Repeater: Disebut juga regenerator, ini adalah perangkat elektronik yang hanya beroperasi pada lapisan fisik. Bridges: Ini beroperasi baik di fisik dan data linklayers LAN dari jenis yang sama. Router: Mereka menyampaikan paket di antara beberapa jaringan yang saling berhubungan (yaitu LAN dari jenis yang berbeda). Gerbang:. Terakhir diubah: 2025-01-22 17:01

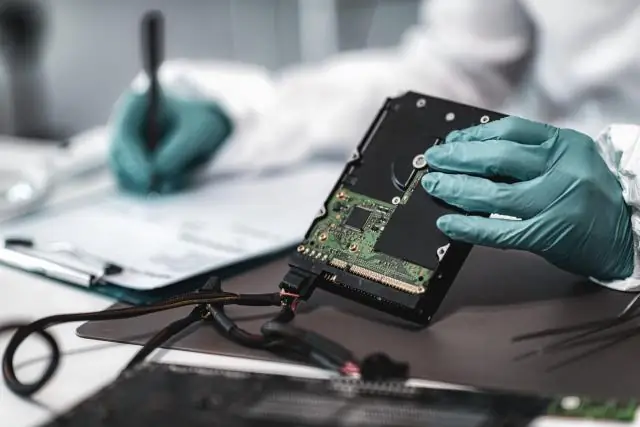

Sementara keduanya fokus pada perlindungan aset digital, mereka datang dari dua sudut yang berbeda. Forensik digital berurusan dengan akibat dari insiden dalam peran investigasi, sedangkan keamanan siber lebih fokus pada pencegahan dan deteksi serangan dan desain sistem yang aman. Terakhir diubah: 2025-01-22 17:01

Membuat buku catatan Pilih tab Dari URL: Masukkan nama buku catatan (misalnya, 'customer-churn-kaggle'). Pilih sistem runtime Python 3.6. Klik Buat Buku Catatan. Ini memulai pemuatan dan pengoperasian notebook dalam IBM Watson Studio. Terakhir diubah: 2025-01-22 17:01

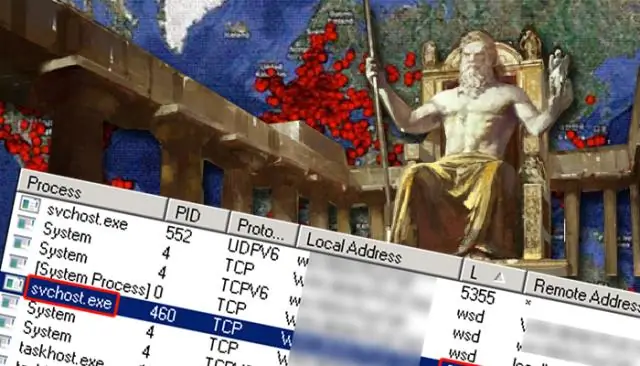

Ia bekerja dengan melarang komputer yang terinfeksi untuk berbicara dengan server DGA atau berbicara dengan situs web atau alamat yang terinfeksi. Ini berarti Anda bahkan dapat menginstal Heimdal di komputer yang terinfeksi dan itu akan memblokir data yang mencoba dikirim dari komputer Anda. Terakhir diubah: 2025-01-22 17:01

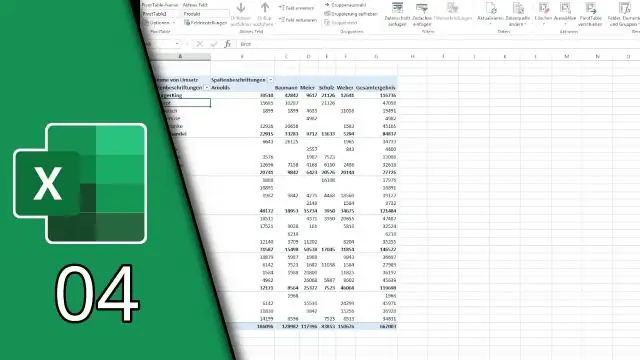

Untuk mengatur ini: Klik kanan sel mana saja di tabel pivot. Klik Opsi PivotTable. Di jendela Opsi PivotTable, klik tab Data. Di bagian Data PivotTable, tambahkan tanda centang pada Refresh Data Saat Membuka File. Klik OK untuk menutup kotak dialog. Terakhir diubah: 2025-01-22 17:01

Ada dua cara untuk membuka dialog cetak sistem dari Chrome. Jika Anda sudah menekan pintasan Ctrl+Pkeyboard, lalu cari opsi 'Cetak menggunakan dialog sistem' di bagian paling bawah kolom kiri. Untuk melompat langsung ke dialog pencetakan sistem, Anda dapat menggunakan pintasan keyboard Ctrl+Shift+P. Terakhir diubah: 2025-01-22 17:01

Buku Permukaan Microsoft. Ultrabook terbaik untuk mahasiswa arsitektur. Workstation Bisnis Seluler HP ZBook 17 G2. MSI GE72 APACHE PRO-242 17,3-Inci. Lenovo ThinkPad W541. Acer Aspire V15 Nitro Black Edition. Dell Inspiron i7559-763BLK 15.6-Inch Full-HD GamingLaptop. Acer Aspire E 15. Toshiba Satellite C55-C5241 15.6-Inch. Terakhir diubah: 2025-01-22 17:01

Pengalihan Printer adalah fitur yang memungkinkan printer lokal dipetakan ke mesin jarak jauh, dan memungkinkan pencetakan melalui jaringan. Printer dialihkan yang tidak valid dan tidak dapat digunakan mungkin muncul di sesi Layanan Desktop Jarak Jauh yang menyebabkan kelambatan. Terakhir diubah: 2025-01-22 17:01

Nilai yang Anda tetapkan sebagai bias horizontal atau vertikal adalah angka antara 0 dan 1, mewakili persentase, di mana yang paling dekat dengan 0 berarti lebih banyak ke kiri (horizontal) atau batas atas (vertikal) dan yang paling dekat dengan 1 berarti semakin bias ke kanan (horizontal) atau kendala bawah (vertikal). Terakhir diubah: 2025-01-22 17:01

Server proxy memverifikasi dan meneruskan permintaan klien yang masuk ke server lain untuk komunikasi lebih lanjut. Server proxy terletak di antara klien dan server di mana ia bertindak sebagai perantara antara keduanya, seperti browser Web dan server Web. Peran terpenting server proxy adalah menyediakan keamanan. Terakhir diubah: 2025-01-22 17:01

Dalam istilah praktis, batas biasanya ditentukan oleh ruang tumpukan. Jika setiap utas mendapat tumpukan 1MB (saya tidak ingat apakah itu default di Linux), maka Anda sistem 32-bit akan kehabisan ruang alamat setelah 3000 utas (dengan asumsi bahwa gb terakhir dicadangkan untuk kernel). Terakhir diubah: 2025-01-22 17:01

1 Jawaban Klik Kanan pada File Sumber Daya. Pilih Buka Dengan. Pilih Editor XML (Teks) atau Editor XML (Teks) dengan Pengodean. Di sisi kanan dialog, klik Set as Default. Terakhir diubah: 2025-01-22 17:01

Profil Firefox adalah kumpulan pengaturan, kustomisasi, add-on dan pengaturan personalisasi lainnya yang dapat dilakukan pada Browser Firefox. Anda dapat menyesuaikan profil Firefox agar sesuai dengan kebutuhan otomatisasi Selenium Anda. Jadi mengotomatisasi mereka sangat masuk akal bersama dengan kode eksekusi pengujian. Terakhir diubah: 2025-01-22 17:01

Adobe Audition adalah Digital Audio Workstation (DAW) yang digunakan untuk merekam musik dan banyak jenis produksi audio lainnya, dan merupakan bagian dari Adobe Creative Cloud. Adobe Creative Cloud memberi Anda aplikasi kreatif terbaik di dunia sehingga Anda dapat mengubah ide-ide cemerlang Anda menjadi karya terbaik Anda di seluruh desktop dan perangkat seluler. Terakhir diubah: 2025-01-22 17:01

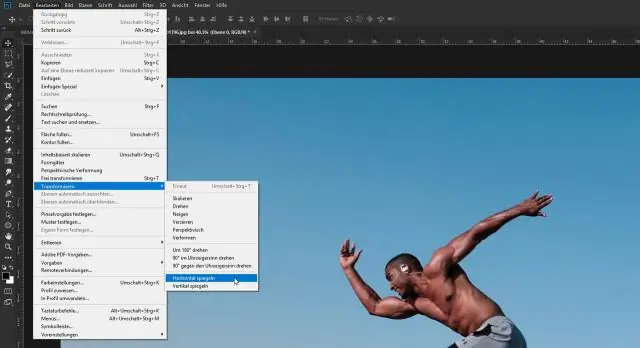

Untuk mengubah gambar bawah menjadi pantulan cermin dari atas, pergi ke menu Edit, pilih Transform, lalu pilih Flip Vertical: Pergi ke Edit >Transform > Flip Vertical. Kami sekarang memiliki refleksi cermin kedua kami, kali ini secara vertikal. Terakhir diubah: 2025-06-01 05:06

Manajemen pengujian paling sering mengacu pada aktivitas mengelola proses pengujian. Alat manajemen pengujian adalah perangkat lunak yang digunakan untuk mengelola pengujian (otomatis atau manual) yang sebelumnya telah ditentukan oleh prosedur pengujian. Ini sering dikaitkan dengan perangkat lunak otomatisasi. Terakhir diubah: 2025-01-22 17:01

Membingkai di Lapisan Data Link. Framing adalah fungsi dari lapisan data link. Ini menyediakan cara bagi pengirim untuk mengirimkan satu set bit yang berarti bagi penerima. Ethernet, token ring, frame relay, dan teknologi lapisan data link lainnya memiliki struktur bingkainya sendiri. Terakhir diubah: 2025-01-22 17:01

Masalah yang sangat kompleks Anda juga dapat mengurangi beban CPU dengan menambahkan lebih banyak RAM, yang memungkinkan komputer Anda menyimpan lebih banyak data aplikasi. Ini mengurangi frekuensi transfer data internal dan alokasi memori baru, yang dapat memberikan CPU Anda waktu istirahat yang sangat dibutuhkan. Terakhir diubah: 2025-01-22 17:01

Java sendiri bukanlah lubang keamanan. Masalah keamanan mungkin ditimbulkan oleh applet Java di browser Anda. DBeaver adalah aplikasi desktop dan tidak ada hubungannya dengan browser web sama sekali. Jadi tidak akan ada masalah keamanan, apa pun versi JRE yang Anda gunakan. Terakhir diubah: 2025-01-22 17:01

Kunci sandi adalah kunci yang dibuka dengan papan tombol yang dapat diprogram yang digunakan untuk membatasi dan mengontrol akses ke area yang sangat sensitif. Banyak organisasi menggunakan kunci sandi untuk mengontrol akses ke ruang server, laboratorium pengembangan, atau ruang penyimpanan mereka. Terakhir diubah: 2025-01-22 17:01

Cara Unzip File di Android Buka Google Play Store dan instal Files by Google. Buka Files by Google dan cari file ZIP yang ingin Anda unzip. Ketuk file yang ingin Anda unzip. Ketuk Ekstrak untuk membuka zip file. Ketuk Selesai. Semua file yang diekstrak disalin ke lokasi yang sama dengan file ZIP asli. Terakhir diubah: 2025-06-01 05:06

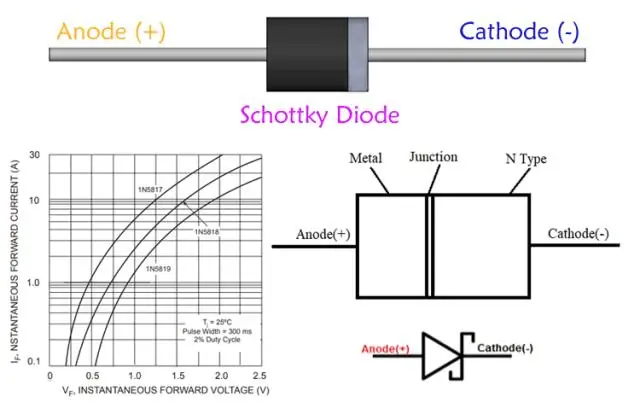

Aplikasi dioda Schottky. Penyearah Daya: Dioda Schottky juga digunakan sebagai penyearah daya tinggi. Kepadatan arusnya yang tinggi dan penurunan tegangan maju yang rendah berarti bahwa lebih sedikit daya yang terbuang daripada dioda sambungan PN biasa yang digunakan. Schottkydiode cenderung memiliki arus bocor terbalik yang tinggi. Terakhir diubah: 2025-01-22 17:01

Aktifkan Deduplikasi Data dengan menggunakan Server Manager Select File and Storage Services di Server Manager. Pilih Volume dari Layanan File dan Penyimpanan. Klik kanan volume yang diinginkan dan pilih Configure Data Deduplication. Pilih Jenis Penggunaan yang diinginkan dari kotak drop-down dan pilih OK. Terakhir diubah: 2025-01-22 17:01

Ng-submit Directive di AngularJS digunakan untuk menentukan fungsi yang akan dijalankan pada acara pengiriman. Ini dapat digunakan untuk mencegah pengiriman formulir jika tidak mengandung tindakan. Hal ini didukung oleh elemen. Terakhir diubah: 2025-01-22 17:01

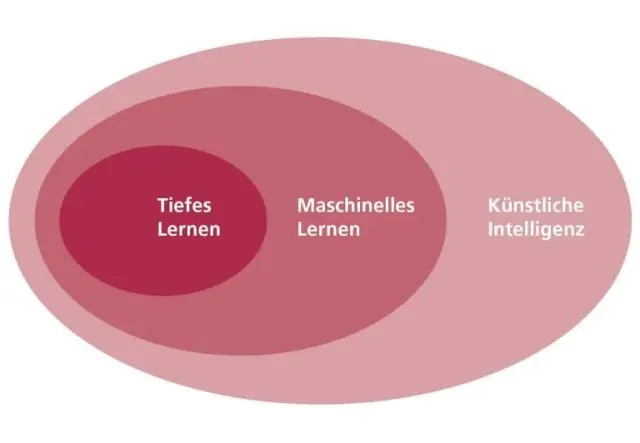

Teknologi eksponensial termasuk kecerdasan buatan (AI), augmented dan virtual reality (AR, VR), ilmu data, biologi digital dan biotek, kedokteran, nanoteknologi dan fabrikasi digital, jaringan dan sistem komputasi, robotika, dan kendaraan otonom. Terakhir diubah: 2025-06-01 05:06

Cara mengatur Apple iPhone 4S saya dengan iTunes Slide ke kanan untuk memulai pengaturan. Sentuh bahasa yang diinginkan. Sentuh negara atau wilayah yang diinginkan. Sentuh jaringan Wi-Fi yang diinginkan. Masukkan kata sandi jaringan. Sentuh Gabung. Sentuh Aktifkan Layanan Lokasi. Masukkan kode sandi empat digit. Terakhir diubah: 2025-01-22 17:01

MQTT, atau transpor telemetri antrian pesan, adalah protokol untuk komunikasi perangkat yang didukung Adafruit IO. js, dan Arduino Anda dapat menggunakan pustaka klien IO Adafruit karena mereka menyertakan dukungan untuk MQTT (lihat bagian pustaka klien). Terakhir diubah: 2025-01-22 17:01

Cara cepat untuk melakukannya: Mulai permainan sistem yang ingin Anda petakan ulang tombolnya. Aktifkan RGUI (Pilih + X dengan pemutar 1) Buka Menu Cepat lalu Kontrol. Konfigurasikan tombol seperti yang Anda inginkan. Pilih Simpan File Remap Inti. ATAU, jika Anda ingin menyimpan pemetaan ulang ini hanya untuk game saat ini, pilih Simpan File Remap Game. Terakhir diubah: 2025-01-22 17:01

Akan lebih baik jika Anda mempelajari lebih lanjut tentang topik berikut secara mendetail sebelum Anda mulai mempelajari pembelajaran mesin. Teori probabilitas. Aljabar linier. Teori grafik. Teori Optimasi. metode Bayesian. Kalkulus. Kalkulus Multivariat. Dan bahasa pemrograman dan database seperti:. Terakhir diubah: 2025-01-22 17:01

Apple iPhone 8 kini telah dikonfigurasi untuk penggunaan jaringan 4G. Terakhir diubah: 2025-01-22 17:01

1) mendorong parameter pada tumpukan. 2) memanggil panggilan sistem. 3) masukkan kode untuk panggilan sistem pada register. 4) perangkap ke kernel. 5) karena nomor dikaitkan dengan setiap panggilan sistem, antarmuka panggilan sistem memanggil/mengirim panggilan sistem yang dimaksudkan di kernel OS dan mengembalikan status panggilan sistem dan nilai pengembalian apa pun. Terakhir diubah: 2025-01-22 17:01

Database paling populer di dunia adalah Oracle menurut peringkat DB-Engine. Oracle diikuti oleh MySQL, SQL Server, PostgreSQL, dan MongoDB di peringkat. Terakhir diubah: 2025-01-22 17:01

Apa kompensasi untuk Pembaca di tempat? Pembaca yang melakukan perjalanan ke Reading dibayar dengan tarif per jam reguler, yang, dengan lembur yang berlaku, akan berjumlah $1.639 jika jumlah jam yang diharapkan bekerja selama acara Reading. Terakhir diubah: 2025-01-22 17:01

Otentikasi SFTP menggunakan kunci pribadi umumnya dikenal sebagai otentikasi kunci publik SFTP, yang memerlukan penggunaan pasangan kunci publik dan kunci pribadi. Kedua kunci secara unik terkait satu sama lain sedemikian rupa sehingga tidak ada dua kunci pribadi yang dapat bekerja dengan kunci publik yang sama. Terakhir diubah: 2025-01-22 17:01