Daftar Isi:

- Pengarang Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:48.

- Terakhir diubah 2025-01-22 17:28.

Bisnis manfaat peran - kontrol akses berbasis

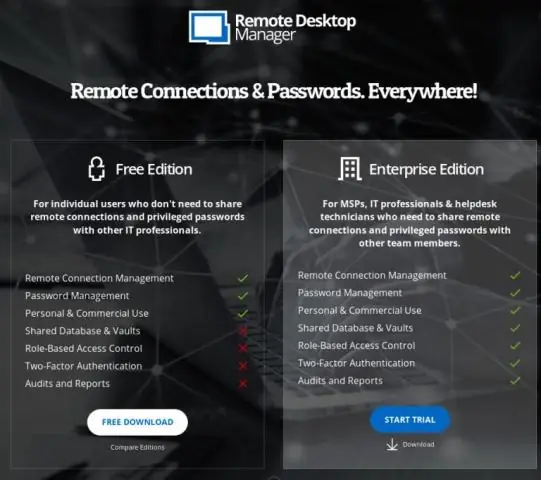

Peran - kontrol akses berbasis meliputi antara lain peran izin, pengguna peran , dan dapat digunakan untuk memenuhi berbagai kebutuhan organisasi, mulai dari keamanan dan kepatuhan, efisiensi berlebih, dan biaya kontrol

Selain itu, apa manfaat dari kontrol akses berbasis peran di Microsoft Azure?

Peran - kontrol akses berbasis (RBAC) membantu Anda mengelola siapa yang memiliki mengakses ke Biru langit sumber daya, apa yang dapat mereka lakukan dengan sumber daya tersebut, dan bidang apa yang mereka miliki mengakses ke. RBAC adalah otorisasi sistem dibangun di atas Biru langit Resource Manager yang menyediakan detail manajemen akses dari Biru langit sumber daya.

Juga, mengapa RBAC penting? Peran dalam RBAC mengacu pada tingkat akses yang dimiliki karyawan ke jaringan. Karyawan hanya diperbolehkan untuk mengakses informasi yang diperlukan untuk melakukan tugas pekerjaan mereka secara efektif. Menggunakan RBAC akan membantu mengamankan data sensitif perusahaan Anda dan penting aplikasi.

Juga tahu, bagaimana kontrol akses berbasis peran diimplementasikan?

RBAC: 3 Langkah untuk Menerapkan

- Tentukan sumber daya dan layanan yang Anda berikan kepada pengguna Anda (yaitu, email, CRM, berbagi file, CMS, dll.)

- Buat perpustakaan peran: Cocokkan deskripsi pekerjaan dengan sumber daya dari #1 yang dibutuhkan setiap fungsi untuk menyelesaikan tugasnya.

- Tetapkan pengguna ke peran yang ditentukan.

Apa itu otorisasi berbasis peran?

Peran - otorisasi berdasarkan pemeriksaan bersifat deklaratif-pengembang menyematkannya di dalam kode mereka, terhadap pengontrol atau tindakan di dalam pengontrol, dengan menentukan peran di mana pengguna saat ini harus menjadi anggota untuk mengakses sumber daya yang diminta.

Direkomendasikan:

Bagaimana cara kerja otentikasi berbasis peran?

Kontrol akses berbasis peran (RBAC) adalah metode membatasi akses jaringan berdasarkan peran pengguna individu dalam suatu perusahaan. RBAC memungkinkan karyawan memiliki hak akses hanya ke informasi yang mereka butuhkan untuk melakukan pekerjaan mereka dan mencegah mereka mengakses informasi yang tidak berhubungan dengan mereka

Apa peran daftar kontrol akses?

Daftar kontrol akses (ACL), sehubungan dengan sistem file komputer, adalah daftar izin yang dilampirkan ke objek. ACL menentukan pengguna atau proses sistem mana yang diberikan akses ke objek, serta operasi apa yang diizinkan pada objek yang diberikan

Bagaimana kontrol akses berbasis peran diterapkan?

Kontrol akses berbasis peran mengambil hak istimewa yang terkait dengan setiap peran di perusahaan dan memetakannya langsung ke dalam sistem yang digunakan untuk mengakses sumber daya TI. Diimplementasikan dengan benar, ini memungkinkan pengguna untuk melakukan aktivitas - dan hanya aktivitas tersebut - yang diizinkan oleh peran mereka

Manakah protokol akses ganda untuk kontrol akses saluran?

9. Manakah dari berikut ini yang merupakan protokol akses ganda untuk kontrol akses saluran? Penjelasan: Dalam CSMA/CD, ini berkaitan dengan deteksi tabrakan setelah tabrakan terjadi, sedangkan CSMA/CA berurusan dengan pencegahan tabrakan. CSMA/CD adalah singkatan dari Carrier Sensing Multiple Access/Deteksi Tabrakan

Apa perbedaan antara deteksi intrusi berbasis host dan berbasis jaringan?

Beberapa keuntungan dari jenis IDS ini adalah: Mereka mampu memverifikasi apakah serangan berhasil atau tidak, sedangkan IDS berbasis jaringan hanya memberikan peringatan serangan. Sistem berbasis host dapat menganalisis lalu lintas yang didekripsi untuk menemukan tanda tangan serangan-sehingga memberi mereka kemampuan untuk memantau lalu lintas terenkripsi