'Kode blok linier adalah kode blok di mana eksklusif-atau dari dua kata kode menghasilkan kata kode lain. Terakhir diubah: 2025-01-22 17:01

Odbc-nya. file ini adalah contoh file informasi konfigurasi sumber data. ini (perhatikan titik yang ditambahkan di awal nama file). Setiap DSN yang terhubung dengan aplikasi Anda harus memiliki entri dalam file ini. Tabel berikut menjelaskan bagian-bagian dalam $HOME. Terakhir diubah: 2025-01-22 17:01

Backup Assistant adalah layanan nirkabel yang menyimpan salinan buku alamat perangkat Anda ke situs web yang aman. Jika perangkat Anda hilang, dicuri, rusak, atau diganti, Asisten Pencadangan memulihkan buku alamat Anda yang disimpan ke perangkat baru secara nirkabel. Terakhir diubah: 2025-01-22 17:01

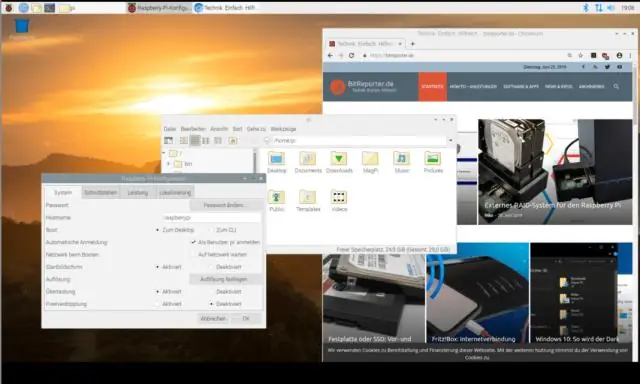

Penjelasan Singkat Buka area Pengaturan di WindowsPhone Anda. Pilih "Berbagi Internet" dari daftar. Klik sakelar sakelar untuk mengaktifkan tethering (jika paket data kami tidak mendukungnya, Anda dapat mengikuti bagian berikutnya di bawah ini untuk metode alternatif atau hubungi operator Anda untuk mengaktifkannya). Terakhir diubah: 2025-01-22 17:01

Klik tombol menu 'Start', lalu klik 'Computer.'Klik dua kali hard drive utama Anda, lalu klik “Users” dan buka folder dengan nama pengguna Anda. Arahkan ke jalur file “AppDataLocalGoogleChromeUserDataDefaultCache.” Isi cache Chrome muncul di folder ini. Terakhir diubah: 2025-01-22 17:01

Gunakan jari Anda atau alat bermata datar untuk mengangkat tepi penutup hard disk drive; ayunkan penutup ke atas dan lepaskan. Pegang tab kain dan tarik drive hard disk untuk melepaskan drive hard disk dari konektor board sistem. Angkat hard disk drive keluar dari tempatnya. Terakhir diubah: 2025-01-22 17:01

Dalam bab ini, kita akan membahas RSpec Doubles, juga dikenal sebagai RSpec Mocks. Dobel adalah objek yang dapat "berdiri" untuk objek lain. Di sinilah RSpec Doubles (mengolok-olok) menjadi berguna. Metode list_student_names kami memanggil metode nama pada setiap objek Siswa dalam variabel anggota @siswanya. Terakhir diubah: 2025-01-22 17:01

Buka Pengaturan → Penggunaan Data → Ketuk Tombol Menu → Centang opsi Batasi data Latar Belakang, Hapus centang Sinkronisasi Otomatis Data. Buka Kunci Opsi Pengembang → Buka Pengaturan → Opsi Pengembang → Ketuk Batas Proses Latar Belakang → Pilih Tanpa Pemrosesan latar belakang. Terakhir diubah: 2025-01-22 17:01

Menggunakan Tali. equals():Dalam Java, metode string equals() membandingkan dua string yang diberikan berdasarkan data/konten string. Jika semua isi dari kedua string sama maka ia mengembalikan true. Jika semua karakter tidak cocok, maka akan mengembalikan false. Terakhir diubah: 2025-01-22 17:01

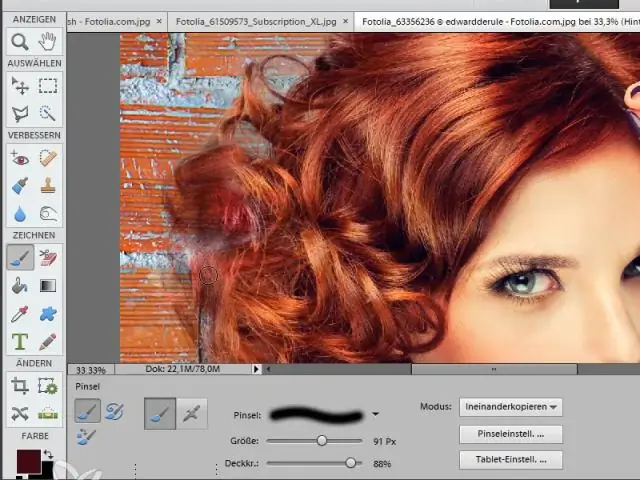

Berikut adalah langkah dasar tekniknya: Duplicate Layer dan Zoom Into the Area. Terapkan Gaussian Blur Sampai Warna Fringing Tidak Ada Lagi. Atur Blending Mode dari Blurred Layer menjadi Color. Voila! Fringingnya Hilang! Berikut perbandingan sebelum dan sesudahnya:. Terakhir diubah: 2025-01-22 17:01

Saya pikir aman untuk mengatakan bahwa untuk kamera profesional konsumen dan pasar massal, 1/4-20 bersifat universal. Standar 3/8-16 digunakan secara luas saat ini dalam fotografi - hanya saja tidak untuk dudukan kamera. Ini umum untuk perlengkapan pencahayaan, termasuk dudukan dan dudukan lampu. Terakhir diubah: 2025-01-22 17:01

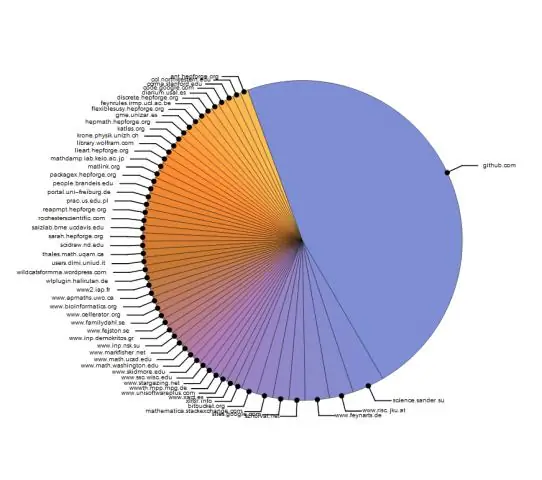

Mathematica adalah perangkat lunak yang kuat, sumber tertutup atau terbuka. Tidak semua aplikasi adalah open-source, dan Anda tidak dapat mengharapkan mereka untuk 'memberi Anda' source code. Anda harus menemukan beberapa contoh penggunaan Mathematica, itu cukup berguna. Mereka juga menyediakan dukungan untuk produk mereka, seperti yang dilakukan hampir semua perusahaan perangkat lunak. Terakhir diubah: 2025-01-22 17:01

IPhone 8 space grey dan PRODUCT(RED) 8 memiliki pelat muka hitam. Itu berarti, saat layar mati, gelap, atau penuh dengan konten layar penuh seperti video atau game, batasnya memudar dan Anda dapat membenamkan diri dalam apa yang Anda lakukan. iPhone 8 perak dan emas memiliki pelat muka putih. Terakhir diubah: 2025-01-22 17:01

Salah satu fitur terbaik GFCI (Ground Fault Circuit Interrupters) adalah perlindungan hilirnya. Itu berarti fitur keselamatan yang sama yang Anda dapatkan dari outlet GFCI secara otomatis diterapkan ke semua outlet lain yang terhubung lebih jauh di sirkuit yang sama, selama outlet terhubung dengan benar. Terakhir diubah: 2025-01-22 17:01

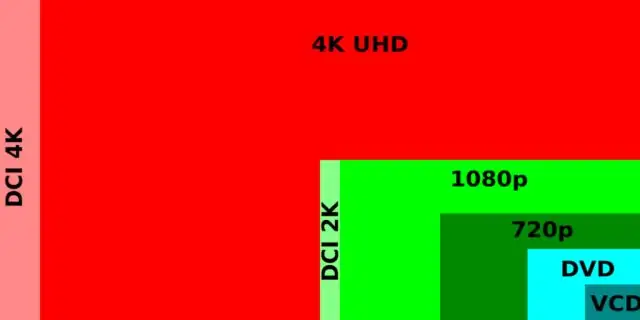

Resolusi rasio aspek 16:10: – 1280×800, 1440×900, 1680×1050, 1920×1200 dan 2560×1600. Resolusi rasio aspek 16:9: 1024×576, 1152×648, 1280×720, 1366×768, 1600×900, 1920×1080, 2560×1440 dan 3840×2160. Terakhir diubah: 2025-06-01 05:06

Jumlah dua polinomial selalu polinomial, sehingga selisih dua polinomial juga selalu polinomial. Terakhir diubah: 2025-01-22 17:01

9. Apa saja empat aktivitas kerangka kerja yang ditemukan dalam model proses Extreme Programming (XP)? analisis, desain, pengkodean, pengujian. perencanaan, analisis, desain, pengkodean. perencanaan, analisis, pengkodean, pengujian. perencanaan, desain, pengkodean, pengujian. Terakhir diubah: 2025-01-22 17:01

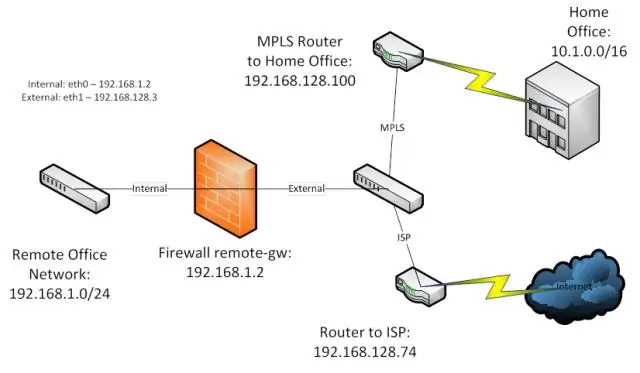

Perbedaan utama antara kelompok kerja dan domain adalah bagaimana sumber daya di jaringan dikelola. Komputer di jaringan rumah biasanya merupakan bagian dari kelompok kerja, dan komputer di jaringan tempat kerja biasanya merupakan bagian dari domain. Dalam kelompok kerja: Semua komputer adalah rekan; tidak ada komputer yang memiliki kendali atas komputer lain. Terakhir diubah: 2025-01-22 17:01

Modem adalah perangkat atau program yang memungkinkan komputer mengirimkan data melalui, misalnya, saluran kabel telepon. Informasi komputer disimpan secara digital, sedangkan informasi yang dikirimkan melalui saluran telepon ditransmisikan dalam bentuk gelombang analog. Modem mengubah antara dua bentuk ini. Terakhir diubah: 2025-06-01 05:06

Mendapatkan nomor DUNS benar-benar gratis untuk semua entitas yang berbisnis dengan pemerintah Federal. Setelah ditetapkan, Nomor D&B D-U-N-S® tidak digunakan kembali atau diterbitkan kembali ke entitas bisnis lain. Terakhir diubah: 2025-01-22 17:01

Tujuan konstruktor adalah untuk menginisialisasi objek kelas sedangkan tujuan metode adalah untuk melakukan tugas dengan mengeksekusi kode java. Konstruktor tidak bisa abstrak, final, statis dan disinkronkan sementara metode bisa. Konstruktor tidak memiliki tipe pengembalian sementara metode memilikinya. Terakhir diubah: 2025-01-22 17:01

Untuk menghubungkan laptop atau desktop ke VPN, masuk ke Connect.tamu.edu. Untuk perangkat seluler, ikuti petunjuk langkah demi langkah di halaman VPN di Basis Pengetahuan. Terakhir diubah: 2025-01-22 17:01

Strategi untuk pelacakan bug Agile Pastikan semua pemangku kepentingan dapat memahami bug proyek. Dalam skenario pelacakan bug konvensional, bug diajukan oleh penguji atau peninjau. Prioritaskan bug Anda berdasarkan dampaknya pada sistem Anda. Perhatikan baik-baik umpan balik pengguna awal. Beri pengembang Anda kepemilikan atas masalah. Terakhir diubah: 2025-01-22 17:01

Kindle Fire adalah tambahan terbaru untuk jajaran perangkat pembaca e-book portabel Amazon Kindle. Selain koleksi besar e-book yang tersedia dari Amazon, Kindle Fire juga mencakup akses ke Appstore Amazon untuk ribuan aplikasi serta streaming film dan konten TV. Terakhir diubah: 2025-01-22 17:01

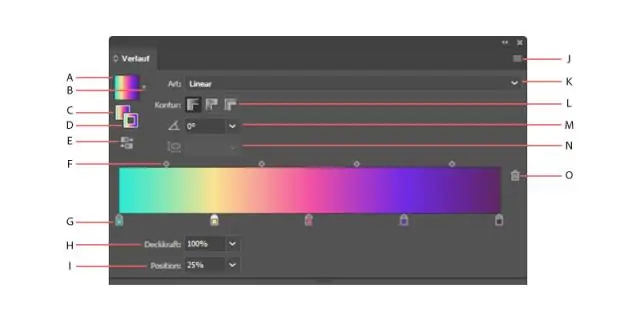

Pilih File > Open, cari dan buka file library. Secara default, file library swatch disimpan di folder Illustrator/Presets/Swatches. Edit warna di panel Swatch dan simpan perubahan Anda. Terakhir diubah: 2025-01-22 17:01

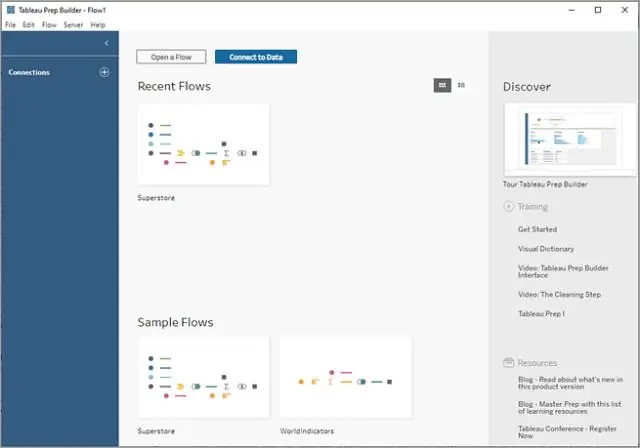

Konektor asli memudahkan penautan Tableau ke Hadoop, tanpa memerlukan konfigurasi khusus - Hadoop hanyalah sumber data lain untuk Tableau. Bawa data ke mesin analitik dalam memori yang cepat untuk kueri cepat, atau gunakan koneksi langsung ke database berkinerja Anda sendiri. Terakhir diubah: 2025-01-22 17:01

Anda juga dapat mengurangi beban CPU dengan menambahkan lebih banyak RAM, yang memungkinkan komputer Anda menyimpan lebih banyak data aplikasi. Hal ini mengurangi frekuensi transfer data internal dan alokasi memori baru, yang dapat memberikan jeda yang sangat dibutuhkan CPU Anda. Terakhir diubah: 2025-01-22 17:01

Untuk mengaktifkan NAT otomatis: Klik dua kali objek SmartDashboard. Klik NAT. Pilih Tambahkan aturan Terjemahan Alamat Otomatis. Konfigurasikan pengaturan NAT otomatis. Klik Oke. Lakukan langkah-langkah ini untuk semua objek yang berlaku. Klik Firewall > Kebijakan. Tambahkan aturan yang mengizinkan lalu lintas ke objek yang berlaku. Terakhir diubah: 2025-01-22 17:01

Envelope Maker memungkinkan Anda membuat dan mencetak amplop dengan cepat menggunakan teknologi pencetakan nirkabel 'AirPrint' untuk perangkat iOS. Sekarang Anda dapat berjalan ke printer, memasukkan amplop dan mencetaknya langsung dari iPhone, iPod Touch, atau iPad Anda, hanya dengan beberapa jentikan jari Anda. Terakhir diubah: 2025-01-22 17:01

Solusi yang paling umum adalah: Pulihkan cadangan basis data dan gunakan sebagai pengganti basis data asli. Jika beberapa perubahan lain terjadi setelah UPDATE atau Anda tidak dapat mengizinkan database offline: Pulihkan cadangan database di server pengujian. Gunakan panduan ekspor data SQL Server Management Studio untuk mengekspor data. Terakhir diubah: 2025-01-22 17:01

GKT Harus Tahu Internet Itu » Obrolan Beri Nilai: GKT Komunitas Tes Pengetahuan Umum » Pendidikan Beri Nilai: GKT George K Thiruvathukal Miscellaneous » Unclassified Beri Nilai: GKT Gono Kalyan Trust Miscellaneous » Unclassified Beri Nilai: GKT Guilty Knowledge Test Miscellaneous » Unclassified Beri nilai:. Terakhir diubah: 2025-01-22 17:01

Ketika atribut ref digunakan pada elemen HTML, ref dibuat di konstruktor dengan React. createRef() menerima elemen DOM yang mendasarinya sebagai propertinya saat ini. Ketika atribut ref digunakan pada komponen kelas khusus, objek ref menerima instance komponen yang dipasang sebagai arusnya. Terakhir diubah: 2025-01-22 17:01

Sederhananya, kata khusus domain, juga dikenal sebagai kata Tingkat 3, adalah kata teknis atau jargon yang penting untuk subjek tertentu. Misalnya, kimia dan elemen keduanya termasuk dalam kosakata yang berhubungan dengan sains, sementara kiasan dan syair berhubungan erat dengan seni bahasa Inggris (tentu saja, bidang subjek favorit kami). Terakhir diubah: 2025-01-22 17:01

Ada empat jenis pemeliharaan, yaitu korektif, adaptif, perfeksif, dan preventif. Pemeliharaan korektif berkaitan dengan memperbaiki kesalahan yang diamati ketika perangkat lunak sedang digunakan. Pemeliharaan korektif berkaitan dengan perbaikan kesalahan atau cacat yang ditemukan dalam fungsi sistem sehari-hari. Terakhir diubah: 2025-01-22 17:01

4 Jenis Kartu Grafis Terintegrasi. Jika Anda memiliki komputer, tetapi tidak merakitnya sendiri atau memutakhirkannya dengan cara apa pun, kemungkinan komputer itu menggunakan kartu grafis terintegrasi untuk menampilkan gambar di layar Anda. PCI. Kartu grafis PCI adalah kartu yang menggunakan slot PCI pada motherboard Anda untuk terhubung ke komputer Anda. AGP. PCI-Express. Terakhir diubah: 2025-01-22 17:01

Anda dapat mengubah kata sandi menggunakan File-> Ubah kata sandi. Jika pengguna postgres tidak memiliki hak pengguna super, maka Anda tidak dapat mengubah kata sandi. Terakhir diubah: 2025-01-22 17:01

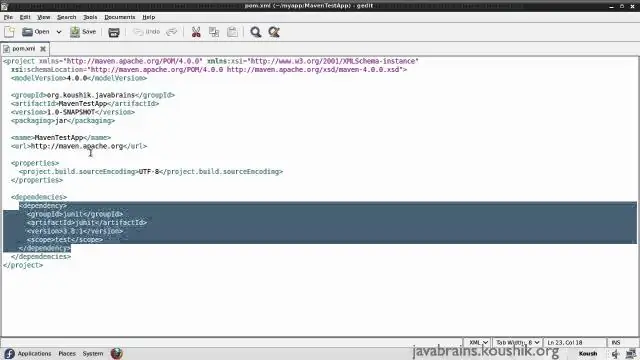

File POM bernama pom. xml dan harus ditempatkan di direktori root proyek. pom. xml memiliki deklarasi tentang proyek dan berbagai konfigurasi. Terakhir diubah: 2025-01-22 17:01

Keamanan terbuka adalah pendekatan untuk melindungi perangkat lunak, perangkat keras, dan komponen sistem informasi lainnya dengan metode yang desain dan detailnya tersedia untuk umum. Keamanan terbuka didasarkan pada gagasan bahwa sistem harus secara inheren aman dengan desain. Sistem kriptografi terbuka mencakup transparansi algoritmik. Terakhir diubah: 2025-01-22 17:01

Kunci baris, juga disebut kunci TX, adalah kunci pada satu baris tabel. Sebuah transaksi memperoleh kunci baris untuk setiap baris yang dimodifikasi oleh pernyataan INSERT, UPDATE, DELETE, MERGE, atau SELECT FOR UPDATE. Oracle Database secara otomatis menempatkan kunci eksklusif pada baris yang diperbarui dan kunci subeksklusif di atas meja. Terakhir diubah: 2025-01-22 17:01

NS. File mp5 paling umum adalah file video digital dalam format AVC H.264/MPEG-4, yang secara khusus dikodekan untuk perangkat MP5 PMP. Secara umum, MP3 adalah format audio, Anda dapat memutar file-file ini di pemutar Audio atau pemutar MP3. MP4 adalah format video, Anda dapat memutar video MP4 di sebagian besar pemutar video atau pemutar MP4. Terakhir diubah: 2025-01-22 17:01