Ada berbagai jenis sensor cahaya seperti sel fotovoltaik, fototransistor, fotoresistor, tabung foto, tabung pengganda foto, fotodioda, perangkat charge-coupled, dll.,. Namun, Light Dependent Resistor (LDR) atau fotoresistor adalah jenis khusus dari sensor cahaya yang digunakan dalam rangkaian sensor cahaya otomatis ini. Terakhir diubah: 2025-01-22 17:01

Fotografi lanskap cukup fleksibel dalam hal pengaturan kamera yang Anda gunakan. Namun, pedoman umum yang baik adalah menggunakan tripod, kecepatan rana antara 1/10 detik dan tiga detik, aperture antara f/11 dan f/16, dan ISO 100. Terakhir diubah: 2025-06-01 05:06

Laptop ASUS berisi partisi pemulihan yang mencakup perangkat lunak yang dirancang untuk mengembalikan laptop ke kondisi semula. Nyalakan atau reboot laptop ASUS. Saat layar logo ASUS muncul, tekan 'F9' untuk mengakses partisi tersembunyi. Tekan 'Enter' ketika Windows Boot Manager muncul. Terakhir diubah: 2025-01-22 17:01

Photostimulated luminescence (PSL) adalah pelepasan energi yang tersimpan dalam fosfor dengan stimulasi dengan cahaya tampak, untuk menghasilkan sinyal luminescent. Pelat berdasarkan mekanisme ini disebut pelat photostimulable phosphor (PSP) dan merupakan salah satu jenis detektor sinar-X yang digunakan dalam radiografi proyeksi. Terakhir diubah: 2025-01-22 17:01

Pemrosesan baris perintah. Baris perintah dapat berisi beberapa perintah. Jika argumen saat ini menamai perintah, argumennya dikumpulkan, perintah diterapkan ke argumennya (yaitu String) dan pemrosesan baris perintah berlanjut. Terakhir diubah: 2025-01-22 17:01

Kumpulan data berisi informasi tentang sampel. Dataset terdiri dari kasus. Kasing tidak lain adalah objek dalam koleksi. Setiap kasus memiliki satu atau lebih atribut atau kualitas, yang disebut variabel yang merupakan karakteristik kasus. Terakhir diubah: 2025-01-22 17:01

Teknologi penipuan adalah kategori baru dari pertahanan keamanan siber. Teknologi penipuan memungkinkan postur keamanan yang lebih proaktif dengan mencoba menipu penyerang, mendeteksi mereka dan kemudian mengalahkan mereka, memungkinkan perusahaan untuk kembali ke operasi normal. Terakhir diubah: 2025-01-22 17:01

Smbd adalah daemon server yang menyediakan layanan berbagi file dan pencetakan untuk klien Windows. Server menyediakan layanan filespace dan printer kepada klien yang menggunakan protokol SMB (atau CIFS). Ini kompatibel dengan protokol LanManager, dan dapat melayani klien LanManager. Terakhir diubah: 2025-01-22 17:01

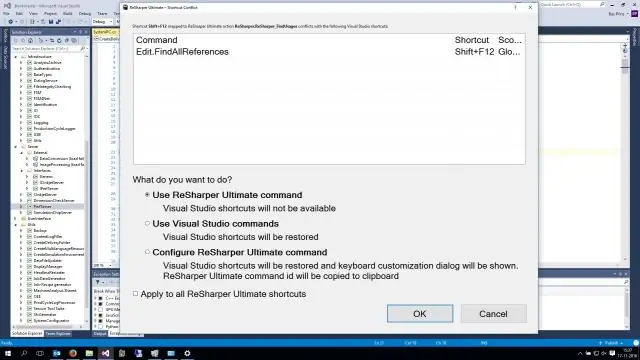

CTRL + M + M akan menutup/memperluas bagian saat ini. CTRL + M + A akan menutup semua bahkan dalam file Html. Opsi ini juga ada di menu konteks di bawah Outlining. Klik kanan di editor -> Garis besar untuk menemukan semua opsi. Terakhir diubah: 2025-01-22 17:01

Codecademy juga merupakan salah satu situs web yang lebih baik di mana Anda dapat mempelajari dasar-dasar python dengan cara yang praktis. Anda dapat menggunakan Codecademy versi PRO, ini adalah versi berbayar di mana Anda mendapatkan akses ke konten proyek. Ini adalah salah satu situs web tempat Anda dapat belajar python untuk pemula yang lengkap. Terakhir diubah: 2025-06-01 05:06

Pola strategi digunakan untuk memecahkan masalah yang mungkin (atau diperkirakan akan terjadi) diimplementasikan atau diselesaikan dengan strategi yang berbeda dan yang memiliki antarmuka yang jelas untuk kasus seperti itu. Terakhir diubah: 2025-01-22 17:01

Untuk mengganti konten sel: Dari tab Beranda, klik perintah Temukan dan Pilih, lalu pilih Ganti dari menu tarik-turun. Kotak dialog Temukan dan Ganti akan muncul. Ketik teks yang ingin Anda ganti di bidang Ganti dengan:, lalu klik Temukan Berikutnya. Terakhir diubah: 2025-01-22 17:01

Panduan Penyiapan Wi-Fi PIXMA PRO-100 Pastikan printer telah dihidupkan. Tekan dan tahan tombol [Wi-Fi] di bagian depan printer selama beberapa detik. Pastikan tombol ini mulai berkedip biru lalu masuk ke titik akses Anda dan tekan tombol [WPS] dalam waktu 2 menit. Terakhir diubah: 2025-01-22 17:01

Untuk mengatur bel pintu untuk memicu sirene stasiun pangkalan saat mendeteksi gerakan: Buka aplikasi Arlo. Ketuk Bel Pintu Audio Arlo. Ketuk ikon menu () di sudut kanan atas halaman untuk membukanya. Ketuk Pengaturan gerakan. Ketuk Nyalakan sirene. Ketuk ikon pensil (edit). Terakhir diubah: 2025-01-22 17:01

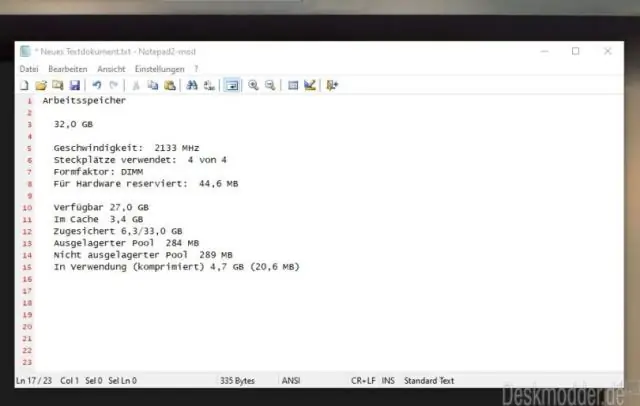

Windows Task Manager memungkinkan Anda untuk memantau aplikasi, proses, dan layanan yang sedang berjalan di PC Anda. Anda dapat menggunakan Pengelola Tugas untuk memulai dan menghentikan program dan menghentikan proses, tetapi Pengelola Tugas juga akan menunjukkan kepada Anda statistik informatif tentang kinerja komputer Anda dan tentang jaringan Anda. Terakhir diubah: 2025-01-22 17:01

Bangsa Sumeria adalah peradaban Mesopotamia pertama. Bangsa Sumeria berdagang melalui darat dengan Mediterania timur dan melalui laut sejauh India. Penemuan roda, 3000 tahun yang lalu, meningkatkan transportasi darat. Bangsa Sumeria terkenal dengan kerajinan logam mereka, kerajinan yang mereka kuasai. Terakhir diubah: 2025-01-22 17:01

3,5 pon Demikian pula, Anda mungkin bertanya, berapa berat MacBook Pro 2013? Bagikan cerita ini Spesifikasi MacBook Air 2013 13-inci MacBook Pro retina 13 inci 2013 Berat 2,96 lbs (1,35 kg) 3,46 lbs (1,57 kg) Baterai 7150 mAh 6591 mAh Jaminan 1 tahun 1 tahun Harga awal $1, 099.. Terakhir diubah: 2025-01-22 17:01

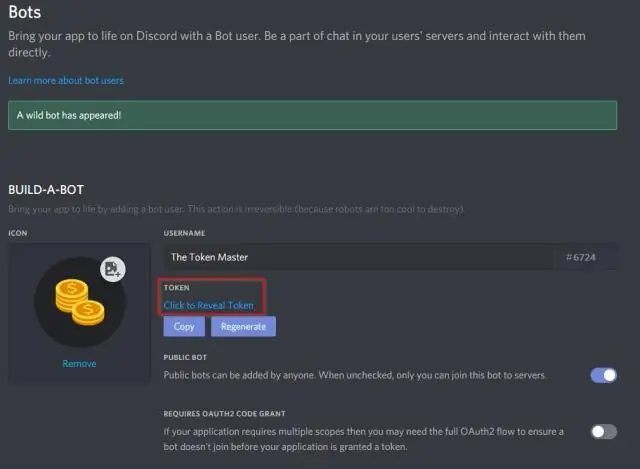

Token Bot Perselisihan adalah frasa pendek (diwakili sebagai campuran huruf dan angka) yang bertindak sebagai "kunci" untuk mengendalikan Bot Perselisihan. Token digunakan di dalam kode bot untuk mengirim perintah bolak-balik ke API, yang pada gilirannya mengontrol tindakan bot. Terakhir diubah: 2025-01-22 17:01

Antarmuka Java Iterable (java. lang. Iterable) adalah salah satu antarmuka root dari Java Collections API. Kelas yang mengimplementasikan antarmuka Java Iterable dapat diulang dengan Java untuk setiap loop. Dengan iterasi, maksud saya elemen internalnya dapat diulang. Terakhir diubah: 2025-01-22 17:01

Untuk menambahkan aturan ke grup keamanan menggunakan baris perintah authorize-security-group-ingress (AWS CLI) aws ec2 authorize-security-group-ingress --group-id security_group_id --protocol tcp --port 22 --cidr cidr_ip_range . Grant-EC2SecurityGroupIngress (Alat AWS untuk Windows PowerShell). Terakhir diubah: 2025-01-22 17:01

OLEDB adalah penerus ODBC, satu set komponen perangkat lunak yang memungkinkan QlikView untuk terhubung dengan back end seperti SQL Server, Oracle, DB2, mySQL dkk. Dalam banyak kasus, komponen OLEDB menawarkan kinerja yang jauh lebih baik daripada ODBC lama. Terakhir diubah: 2025-01-22 17:01

Cyan: berkas audio. Kuning dengan latar belakang hitam: pipa (AKA FIFO) Kuning tebal dengan latar belakang hitam: perangkat blok atau perangkat karakter. Terakhir diubah: 2025-06-01 05:06

Spyware adalah jenis perangkat lunak berbahaya (malware) yang secara otomatis menginstal sendiri di komputer Anda dan bekerja sebagai mata-mata pada kegitana yang dilakukan oleh pengguna dan aktivitas internet tanpa sepengetahuan dan persetujuan pengguna komputer. Terakhir diubah: 2025-01-22 17:01

Tidak dapat terhubung 'Server unreachable' Pesan kesalahan yang Anda lihat, 'server unreachable', berarti klien VPN di perangkat Anda tidak dapat menjangkau server. Terakhir diubah: 2025-01-22 17:01

Biaya Rendering 3D Standar: Biaya Tampilan Render 3D Eksterior – Perumahan $300-$1000 Eksterior – Komersial (kecil) $500-$1000 Eksterior – Komersial (Besar) $1000-$2750 Interior – Perumahan $300-$750. Terakhir diubah: 2025-06-01 05:06

Definisi. Data mining adalah proses menemukan pola dan tren yang berguna dalam kumpulan data yang besar. Analisis prediktif adalah proses mengekstraksi informasi dari kumpulan data besar untuk membuat prediksi dan perkiraan tentang hasil di masa depan. Pentingnya. Membantu memahami data yang dikumpulkan dengan lebih baik. Terakhir diubah: 2025-01-22 17:01

Varnish Cache adalah akselerator aplikasi web yang juga dikenal sebagai proxy terbalik HTTP caching. Anda menginstalnya di depan server mana pun yang menggunakan HTTP dan mengonfigurasinya untuk menyimpan konten dalam cache. Varnish Cache sangat, sangat cepat. Biasanya mempercepat pengiriman dengan faktor 300 - 1000x, tergantung pada arsitektur Anda. Terakhir diubah: 2025-01-22 17:01

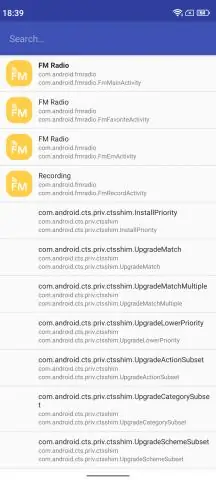

Android. 1 - Aktifkan mode Pengembang dengan masuk ke Pengaturan> Tentang ponsel lalu ketuk Bangun nomor 7 kali. 2 - Aktifkan USB Debugging dari DeveloperOptions. 3 - Di desktop Anda, buka DevTools, klik ikon lainnya, lalu More Tools > Remote Devices. Terakhir diubah: 2025-01-22 17:01

Ada tujuh mata pelajaran yang diujikan (Hukum Acara Perdata, Kontrak dan Penjualan, Hukum & Acara Pidana, Hukum Tata Negara, Pembuktian, Real Property, dan Torts). Anda memiliki total enam jam untuk menjawab 200 pertanyaan ini. Terakhir diubah: 2025-01-22 17:01

Ukuran Bingkai Gambar Paling Populer Foto 4×6 adalah ukuran foto standar dan paling umum untuk fotografi 35mm. Ukuran berikutnya naik dari 4x6 adalah cetakan foto 5x7. Foto 8×10 berukuran lebih besar dari 4×6 dan 5×7 sehingga biasanya digunakan untuk foto grup atau potret. Cetakan berukuran 16x20 dianggap poster kecil. Terakhir diubah: 2025-01-22 17:01

Integritas data dapat dikompromikan melalui kesalahan manusia atau, lebih buruk lagi, melalui tindakan jahat. Integritas Data Ancaman Kesalahan manusia. Kesalahan transfer yang tidak disengaja. Kesalahan konfigurasi dan kesalahan keamanan. Malware, ancaman orang dalam, dan serangan siber. Perangkat keras yang dikompromikan. Terakhir diubah: 2025-01-22 17:01

Langkah Pertama Gunakan editor teks apa saja untuk membuat program sumber. File ini biasanya memiliki nama yang diakhiri dengan .asm. Gunakan TASM untuk mengonversi program sumber menjadi file objek. Gunakan tautan TLINK untuk menautkan file Anda menjadi file yang dapat dieksekusi. Terakhir, Anda dapat menjalankan (atau mengeksekusi) file yang dapat dieksekusi::> hw1. Terakhir diubah: 2025-01-22 17:01

Masukkan disk driver ke drive optik Anda. Klik "Start", klik kanan pada "Computer" dan pilih "Properties". Di menu sebelah kiri, pilih "Pengelola Perangkat". Temukan perangkat keras dengan tanda seru kuning atau perangkat yang ingin Anda instal driver barunya dari CD atau DVD. Terakhir diubah: 2025-01-22 17:01

Proses perangkat lunak (juga dikenal sebagai metodologi perangkat lunak) adalah serangkaian aktivitas terkait yang mengarah pada produksi perangkat lunak. Kegiatan ini mungkin melibatkan pengembangan perangkat lunak dari awal, atau, memodifikasi sistem yang ada. Terakhir diubah: 2025-01-22 17:01

PS4 tidak dapat terhubung ke jaringan wifi dalam batas waktu Alasannya bisa karena server proxy yang Anda gunakan atau hanya karena router tidak dapat menetapkan IP atau terhubung ke PS4 Anda. Coba mulai ulang router atau periksa pengaturan proxy dan hapus jika ada. Terakhir diubah: 2025-01-22 17:01

Pembaruan perangkat lunak penting karena sering kali menyertakan tambalan kritis pada lubang keamanan. Faktanya, banyak serangan malware yang lebih berbahaya yang kami lihat memanfaatkan kerentanan perangkat lunak di aplikasi umum, seperti sistem operasi dan browser. Terakhir diubah: 2025-01-22 17:01

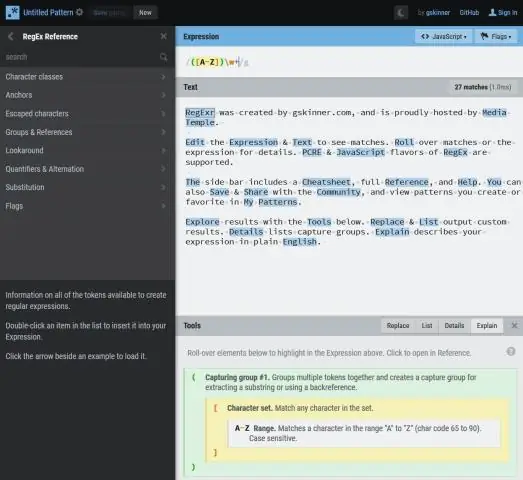

Dalam Python, r'^$' adalah ekspresi reguler yang cocok dengan baris kosong. Ini terlihat seperti ekspresi reguler (regex) yang biasa digunakan dalam konfigurasi URL Django. 'r' di depan memberi tahu Python bahwa ekspresi adalah string mentah. Dalam string mentah, urutan pelarian tidak diuraikan. Misalnya, ' ' adalah satu karakter baris baru. Terakhir diubah: 2025-01-22 17:01

GitHub - Netflix/Hystrix: Hystrix adalah perpustakaan latency dan toleransi kesalahan yang dirancang untuk mengisolasi titik akses ke sistem jarak jauh, layanan dan perpustakaan pihak ketiga, menghentikan kegagalan cascading dan memungkinkan ketahanan dalam sistem terdistribusi yang kompleks di mana kegagalan tidak dapat dihindari. Terakhir diubah: 2025-01-22 17:01

Menyinkronkan buku catatan yang sudah ada Di ponsel Anda, masuk dengan akun Microsoft yang sama dengan yang Anda gunakan untuk menyiapkan OneDrive. Masuk ke daftar aplikasi di ponsel Anda dan ketuk OneNote (jika Anda menggunakan Windows Phone 7, ketuk Office untuk melihat catatan OneNote Anda). Terakhir diubah: 2025-01-22 17:01

Apa itu coding dalam penelitian kualitatif? Pengkodean adalah proses pelabelan dan pengorganisasian data kualitatif Anda untuk mengidentifikasi tema yang berbeda dan hubungan di antara mereka. Saat mengkodekan umpan balik pelanggan, Anda memberi label pada kata atau frasa yang mewakili tema penting (dan berulang) di setiap respons. Terakhir diubah: 2025-01-22 17:01