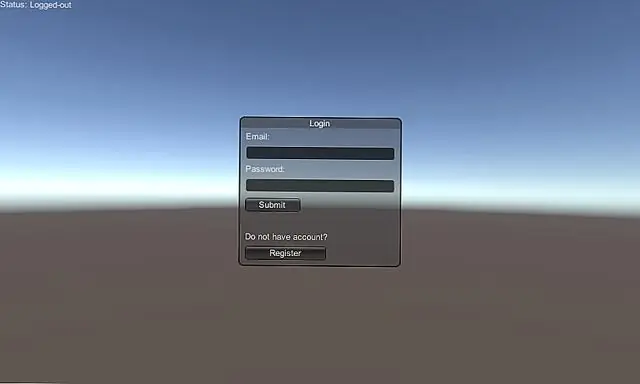

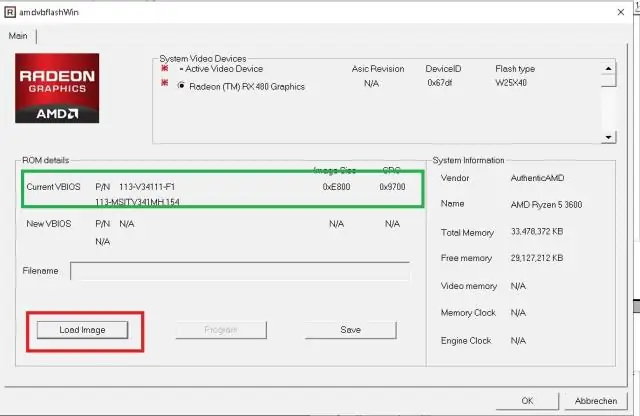

Membuat dan Menyebarkan Aplikasi Web Ekspres di Azure dalam beberapa langkah Langkah 1: Membuat aplikasi web secara ekspres. Untuk membuat kerangka aplikasi ekspres, kita perlu menginstal generator ekspres dari npm: Periksa opsi yang tersedia saat membuat aplikasi ekspres: Langkah 2: Mari kita siapkan Server Aplikasi Web di Azure: Masuk ke portal Azure Anda. Buka layanan aplikasi web seperti di bawah ini:. Terakhir diubah: 2025-01-22 17:01

Tulis "tidak di alamat ini" atau "kembali ke pengirim" di semua itu. Tindakan pertama Anda adalah mengeluarkan semua yang ada di kotak surat yang ditujukan kepada orang tersebut dan menulis “kembali ke pengirim” di sana. Kemudian masukkan kembali ke kotak surat. Terakhir diubah: 2025-01-22 17:01

Pengidentifikasi Pribadi (PID) adalah bagian dari elemen data informasi pengenal pribadi (PII), yang mengidentifikasi individu unik dan dapat mengizinkan orang lain untuk "menganggap" identitas individu tersebut tanpa sepengetahuan atau persetujuan mereka. Dikombinasikan dengan nama seseorang. Terakhir diubah: 2025-01-22 17:01

Grup Pengiriman Log memiliki akses ke bucket target Log akses server dikirim ke bucket target (bucket tempat pengiriman log) oleh akun pengiriman yang disebut grup Pengiriman Log. Untuk menerima log akses server, grup Pengiriman Log harus memiliki akses tulis ke bucket target. Terakhir diubah: 2025-01-22 17:01

Deteksi Perangkat adalah teknologi yang mengidentifikasi jenis perangkat seluler apa yang mengakses situs web organisasi. Dengan menggunakan deteksi perangkat, perusahaan-perusahaan ini dapat memberikan pengalaman pengguna web seluler yang lebih baik kepada pengguna akhir, menargetkan iklan, meningkatkan analitik data akses web, dan mempercepat waktu pemuatan gambar. Terakhir diubah: 2025-01-22 17:01

Ada beberapa tipe pusat layanan web: XML-RPC, UDDI, SOAP, dan REST: XML-RPC (Remote Procedure Call) adalah protokol XML paling dasar untuk bertukar data antara berbagai perangkat di jaringan. Ini menggunakan HTTP untuk mentransfer data dan komunikasi informasi lainnya dengan cepat dan mudah dari klien ke server. Terakhir diubah: 2025-01-22 17:01

Vi juga memiliki kemampuan pencarian dan penggantian yang kuat. Untuk mencari teks dari file yang terbuka untuk string tertentu (kombinasi karakter atau kata), dalam mode perintah ketik titik dua (:), 's,' garis miring (/) dan string pencarian itu sendiri. Apa yang Anda ketik akan muncul di garis bawah layar tampilan. Terakhir diubah: 2025-01-22 17:01

Dalam telekomunikasi, connectionless menggambarkan komunikasi antara dua titik akhir jaringan di mana pesan dapat dikirim dari satu titik akhir ke titik akhir lainnya tanpa pengaturan sebelumnya. Internet Protocol (IP) dan User Datagram Protocol (UDP) adalah protokol connectionless. Terakhir diubah: 2025-01-22 17:01

Meskipun Verizon akan bekerja di Jepang, mereka akan mengenakan tarif astronomi sebesar USD1. 99/menit untuk panggilan internasional dan USD0. 50 untuk mengirim teks. Cara lain untuk menyiasatinya adalah dengan mendapatkan paket data tak terbatas dan berkomunikasi melalui web (yaitu, email dan situs jejaring sosial). Terakhir diubah: 2025-01-22 17:01

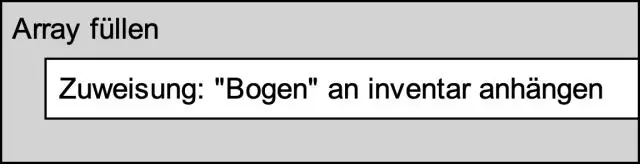

Logika untuk menghapus elemen dari array Pindah ke lokasi tertentu yang ingin Anda hapus dalam array yang diberikan. Salin elemen berikutnya ke elemen array saat ini. Yang Anda butuhkan untuk melakukan array[i] = array[i + 1]. Ulangi langkah di atas sampai elemen terakhir dari array. Akhirnya kurangi ukuran array satu per satu. Terakhir diubah: 2025-01-22 17:01

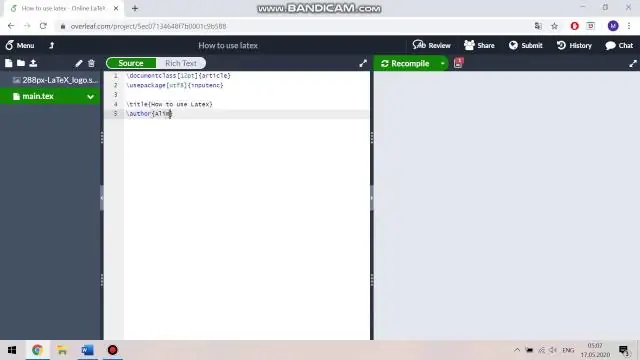

LaTeX pada dasarnya tidak lebih sulit untuk dipelajari daripada keterampilan lain yang Anda temui di sekolah. Tetap berpikiran terbuka, hargai keunikannya, dan dekati LaTeX dengan rasa ingin tahu. Tidak seperti Microsoft Word, menginvestasikan waktu Anda di LaTeX memiliki pengembalian eksponensial. Ini tidak terlalu sulit. Terakhir diubah: 2025-01-22 17:01

Agregasi di Java adalah hubungan antara dua kelas yang paling baik digambarkan sebagai hubungan 'memiliki-a' dan 'keseluruhan/bagian'. Jika Kelas A berisi referensi ke Kelas B dan Kelas B berisi referensi ke Kelas A maka tidak ada kepemilikan yang jelas dapat ditentukan dan hubungan hanyalah salah satu asosiasi. Terakhir diubah: 2025-01-22 17:01

Perintah Awk di unix terutama digunakan untuk manipulasi data dengan menggunakan file dan menghasilkan laporan yang ditentukan juga. Bahasa pemrograman perintah awk tidak memerlukan kompilasi, dan memungkinkan pengguna untuk menggunakan variabel, fungsi numerik, fungsi string, dan operator logika. Terakhir diubah: 2025-06-01 05:06

Dalam komputasi, hang atau freeze terjadi ketika salah satu program komputer atau sistem berhenti merespons input. Alasan mendasar biasanya adalah kehabisan sumber daya: sumber daya yang diperlukan untuk beberapa bagian dari sistem untuk menjalankan tidak tersedia, karena sedang digunakan oleh proses lain atau hanya tidak cukup. Terakhir diubah: 2025-01-22 17:01

Membuat cluster Tarik Cluster dari panel Analytics ke dalam tampilan, dan letakkan di area target dalam tampilan: Anda juga dapat mengklik dua kali Cluster untuk menemukan cluster di tampilan. Saat Anda menjatuhkan atau mengklik dua kali Cluster: Tableau membuat grup Cluster di Color, dan mewarnai tanda di tampilan Anda berdasarkan cluster. Terakhir diubah: 2025-01-22 17:01

Lew Cirne mendirikan New Relic pada tahun 2008 dan merupakan CEO perusahaan. Nama 'New Relic' adalah anagram dari nama pendiri Lew Cirne. New Relic go public pada 12 Desember 2014. Pada Januari 2020, perusahaan mengumumkan bahwa Bill Staples akan bergabung sebagai Chief Product Officer pada 14 Februari 2020. Terakhir diubah: 2025-06-01 05:06

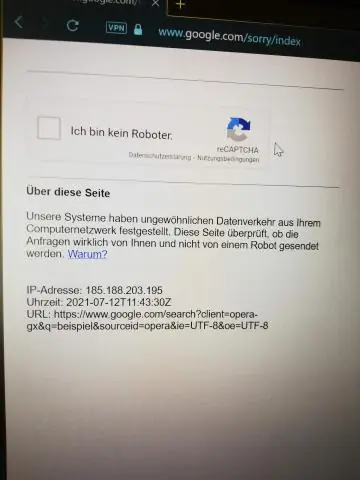

Ternyata Google masih dapat merekam situs web yang Anda jelajahi saat dalam Mode Penyamaran di browser Chrome dan menautkannya ke identitas Anda. Mode Penyamaran adalah setelan di Chrome yang mencegah penyimpanan riwayat web Anda. Itu juga tidak akan menyimpan cookie - file kecil tentang Anda - yang ditautkan ke identitas Anda. Terakhir diubah: 2025-01-22 17:01

Menonaktifkan aplikasi startup Tekan tombol Windows. Ketik konfigurasi sistem di kotak pencarian. Jalankan aplikasi System Configuration dari hasil pencarian. Klik pada tab Startup. Hapus centang pada proses yang tidak ingin Anda jalankan saat startup. Klik Oke. Terakhir diubah: 2025-01-22 17:01

Konfigurasi untuk DHCP Klik Start kemudian Control Panel. Setelah di Control Panel pilihNetwork and Internet dan kemudian dari menu berikut klik pada item Network and Sharing Center. Pilih Ubah pengaturan adaptor dari menu di sebelah kiri. Pilih Internet Protocol Version 4 (TCP/IPv4) dan klik Properties. Terakhir diubah: 2025-01-22 17:01

Tanda dan Gejala bintik kecil atau garis di bawah kulit, biasanya di tangan atau kaki. perasaan bahwa ada sesuatu yang tersangkut di bawah kulit. rasa sakit di lokasi serpihan. terkadang kemerahan, bengkak, hangat, atau nanah (tanda infeksi). Terakhir diubah: 2025-01-22 17:01

Cara Mengatur Ulang Kartu SD Masukkan kartu SD Anda ke dalam slot SD terbuka di komputer Anda. Klik menu 'Start' Windows dan pilih 'Computer.' Klik kanan pada kartu SD. Klik 'Format'. Klik 'OK' ketika Windows bertanya apakah Anda yakin ingin memformat ulang kartu. Terakhir diubah: 2025-01-22 17:01

Perangkat tegangan ganda dapat menerima 110-120V dan 220-240V. Untungnya, banyak gadget perjalanan memiliki tegangan ganda, jadi Anda hanya memerlukan adaptor steker, juga disebut adaptor perjalanan. Perangkat tegangan ganda umum: pengisi daya iPhone. Laptop. iPad. Kamera. Terakhir diubah: 2025-01-22 17:01

MapPath adalah metode yang menyelesaikan jalur virtual ke jalur mesin. Ini memiliki utilitas hebat untuk XML dan beberapa file data lainnya. Tip: MapPath dapat berfungsi sebagai jembatan antara jalur virtual khusus situs web, dan jalur fisik yang paling banyak. Metode .NET IO akan membutuhkan. Terakhir diubah: 2025-01-22 17:01

Buat Proyek BW Baru di HANA Studio Buka SAP HANA Studio dan buat proyek baru. Buka Windows → Buka Perspektif → Lainnya. Pilih BW Modeling → Klik OK seperti yang ditunjukkan pada screenshot berikut. Terakhir diubah: 2025-01-22 17:01

Pada pgAdmin 4, berikut langkah-langkahnya: Klik kanan pada tabel dan pilih Properties. Di dalam dialog yang muncul, klik Constraints / Foreign Key. Klik ikon + di kanan atas tabel kunci Asing. Terakhir diubah: 2025-01-22 17:01

Array kosong adalah array tanpa elemen. Untuk array yang tidak kosong, elemen diinisialisasi ke nilai defaultnya. – Baca input pengguna ke dalam variabel dan gunakan nilainya untuk menginisialisasi array. Gunakan ArrayList sebagai gantinya – Piotr Gwiazda 14 Apr '14 at 18:41. Terakhir diubah: 2025-01-22 17:01

Mono adalah proyek sumber terbuka dan gratis untuk membuat sesuai standar Ecma. Kerangka kerja perangkat lunak yang kompatibel dengan .NET Framework, termasuk kompiler C# dan Common Language Runtime. NET aplikasi lintas platform, tetapi juga untuk membawa alat pengembangan yang lebih baik untuk pengembang Linux. Terakhir diubah: 2025-01-22 17:01

Buka folder, dan klik dua kali pada ikon Prezi untuk membuka presentasi Anda. Sekarang siap untuk dilihat oleh klien atau ditampilkan ke dunia. Terakhir diubah: 2025-01-22 17:01

Mari kita jelajahi lima alat pemindai port paling populer yang digunakan di bidang infosec. Nmap. Nmap adalah singkatan dari 'Network Mapper', ini adalah penemuan jaringan dan pemindai port paling populer dalam sejarah. Pemindaian unicorn. Unicornscan adalah pemindai port gratis terpopuler kedua setelah Nmap. Pemindaian IP Marah. Netcat. peta zen. Terakhir diubah: 2025-06-01 05:06

Pelajari cara mencetak pada amplop dariWindows. Bagaimana cara mencetak amplop dengan Microsoft Word? Di Microsoft Word, klik Surat, lalu klik Amplop. Di jendela Amplop dan Label, ketik alamat di bidang Alamat pengiriman, lalu ketik alamat pengirim di bidang Alamat pengirim. Klik Pratinjau. Terakhir diubah: 2025-01-22 17:01

Perbedaan desain terbesar antara Note5 dan model terbaru Samsung adalah layar ujung ke ujung. Layar yang lebih besar berarti penginstal Note 8 6,4 x 2,9 x 0,33 inci dan lebih tebal dari Note 5 yang berukuran 6 x 2,9 x 0,29 inci. Terakhir diubah: 2025-06-01 05:06

Anda juga dapat mengakses portal melalui pusat admin Microsoft 365, sebagai berikut: Di pusat admin Microsoft 365, klik ikon peluncur aplikasi., lalu pilih Keamanan. Di halaman keamanan Microsoft 365, klik Sumber daya lainnya, lalu pilih Keamanan Aplikasi Cloud. Terakhir diubah: 2025-01-22 17:01

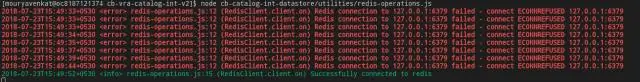

Jumlah maksimum klien Di Redis 2.6 batas ini bersifat dinamis: secara default ditetapkan ke 10.000 klien, kecuali dinyatakan lain oleh direktif maxclients di Redis. konf. Terakhir diubah: 2025-01-22 17:01

VARIAN. Tipe universal yang diberi tag, yang dapat menyimpan nilai dari tipe lain apa pun, termasuk OBYEK dan ARRAY, hingga ukuran maksimum 16 MB terkompresi. Nilai dari tipe data apa pun dapat secara implisit dilemparkan ke nilai VARIANT, tunduk pada batasan ukuran. Terakhir diubah: 2025-01-22 17:01

File teks mencakup berbagai jenis file yang berbeda, termasuk HTML, JavaScript, CSS, .txt, dll. Kompresi teks biasanya bekerja dengan menemukan string serupa dalam file teks, dan mengganti string tersebut dengan representasi biner sementara untuk membuat ukuran file keseluruhan lebih kecil. Terakhir diubah: 2025-01-22 17:01

Dalam fotografi, panjang fokus setara 35 mm adalah ukuran yang menunjukkan sudut pandang kombinasi tertentu dari lensa kamera dan ukuran film atau sensor. Pada kamera film 35 mm, lensa 28 mm adalah lensa sudut lebar, dan lensa 200 mm adalah lensa fokus panjang. Terakhir diubah: 2025-01-22 17:01

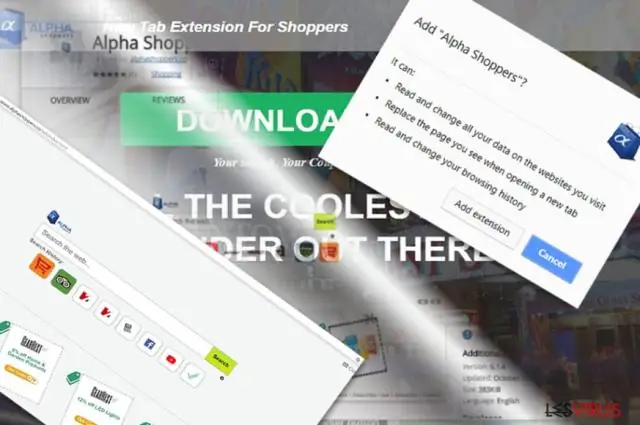

Alpha Shoppers adalah program adware yang menampilkan iklan pop-up dan iklan yang tidak diinginkan yang tidak berasal dari situs yang Anda jelajahi. Terakhir diubah: 2025-01-22 17:01

Interkoneksi Listrik. Mudah, aman, bebas perawatan: Sempurna untuk rel DIN, papan sirkuit, atau kotak sambungan atau sebagai konektor yang dapat dipasang di saluran kabel atau kabinet kontrol – WAGO menawarkan solusi interkoneksi listrik yang tepat untuk setiap aplikasi. Terakhir diubah: 2025-06-01 05:06

Smartphone LG K8 (2018) diluncurkan pada Februari 2018. Ponsel ini hadir dengan layar sentuh berukuran 5,00 inci dengan resolusi 720x1280 piksel dengan kerapatan piksel 294 piksel per inci (ppi). LG K8 (2018) ditenagai oleh prosesor quad-core 1.3GHz. Muncul dengan 2GBofRAM. Terakhir diubah: 2025-06-01 05:06

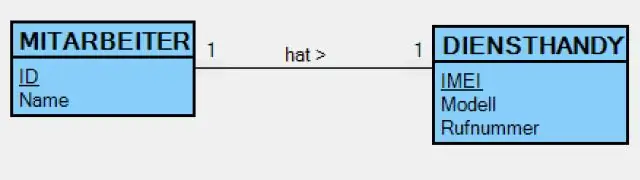

7 Langkah Dasar Merancang Basis Data Relasional Tentukan tujuan sistem. Tentukan entitas/tabel apa yang akan dimasukkan. Tentukan atribut/bidang apa yang akan dimasukkan. Mengidentifikasi bidang unik (kunci utama) Menentukan hubungan antar tabel. Perbaiki desain (normalisasi) Isi tabel dengan data mentah. Terakhir diubah: 2025-01-22 17:01