Daftar Isi:

- Pengarang Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:48.

- Terakhir diubah 2025-01-22 17:28.

A insiden keamanan adalah peristiwa yang dapat mengindikasikan bahwa sistem atau data organisasi telah disusupi atau bahwa tindakan yang dilakukan untuk melindunginya telah gagal. Dalam TI, suatu peristiwa adalah segala sesuatu yang memiliki arti penting bagi perangkat keras atau perangkat lunak sistem dan kejadian adalah peristiwa yang mengganggu operasi normal.

Sehubungan dengan ini, apa contoh insiden keamanan?

A insiden keamanan adalah setiap upaya atau aktual akses, penggunaan, pengungkapan, modifikasi, atau penghancuran informasi yang tidak sah. Contoh dari keamanan insiden meliputi: Pelanggaran sistem komputer. Akses tidak sah ke, atau penggunaan, sistem, perangkat lunak, atau data. Perubahan tidak sah pada sistem, perangkat lunak, atau data.

Selain itu, apa itu insiden keamanan di bawah Hipaa? NS Keamanan HIPAA Aturan (45 CFR 164.304) menjelaskan a insiden keamanan sebagai “upaya atau keberhasilan akses, penggunaan, pengungkapan, modifikasi, atau penghancuran informasi yang tidak sah atau berhasil atau gangguan dengan operasi sistem dalam sistem informasi.”

Di sini, apa perbedaan antara insiden keamanan dan pelanggaran keamanan?

A insiden keamanan adalah peristiwa yang mengarah pada pelanggaran organisasi keamanan kebijakan dan menempatkan data sensitif pada risiko eksposur. Sebuah data melanggar adalah jenis insiden keamanan . Semua data pelanggaran adalah keamanan insiden, tapi tidak semua keamanan insiden adalah data pelanggaran.

Bagaimana Anda mengidentifikasi insiden keamanan?

Cara mendeteksi insiden keamanan

- Perilaku yang tidak biasa dari akun pengguna yang memiliki hak istimewa.

- Orang dalam yang tidak berwenang mencoba mengakses server dan data.

- Anomali dalam lalu lintas jaringan keluar.

- Lalu lintas dikirim ke atau dari lokasi yang tidak diketahui.

- Konsumsi berlebihan.

- Perubahan konfigurasi.

- File tersembunyi.

- Perubahan tak terduga.

Direkomendasikan:

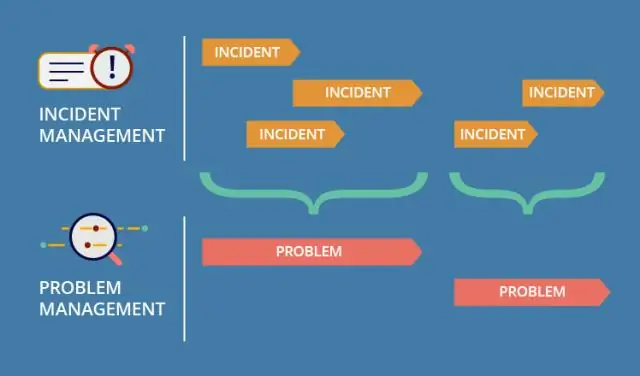

Apa perbedaan antara manajemen insiden dan manajemen insiden besar?

Jadi MI adalah tentang pengakuan bahwa Manajemen Insiden dan Masalah yang normal tidak akan memotongnya. Major Incident adalah pernyataan keadaan darurat. Insiden besar berada di tengah-tengah antara insiden normal dan bencana (di mana proses Manajemen Kontinuitas Layanan TI dimulai)

Apa yang dianggap sebagai pengenal pribadi?

Pengidentifikasi Pribadi (PID) adalah bagian dari elemen data informasi pengenal pribadi (PII), yang mengidentifikasi individu unik dan dapat mengizinkan orang lain untuk "menganggap" identitas individu tersebut tanpa sepengetahuan atau persetujuan mereka. Dikombinasikan dengan nama seseorang

Manakah yang dianggap sebagai netiket yang buruk?

Jelaskan kepada siswa bahwa ini semua adalah contoh netiket yang buruk. Contoh lain termasuk menggunakan kata-kata kotor, mengirim spam, dan mencuri barang milik orang lain, seperti kata sandi dan file. Menggunakan netiket yang buruk dapat membuat orang lain merasa sedih dan merusak waktu online mereka

Apa yang dianggap sebagai PHI informasi kesehatan yang dilindungi?

Informasi kesehatan yang dilindungi (PHI), juga disebut sebagai informasi kesehatan pribadi, umumnya mengacu pada informasi demografis, riwayat medis, hasil tes dan laboratorium, kondisi kesehatan mental, informasi asuransi, dan data lain yang dikumpulkan oleh profesional perawatan kesehatan untuk mengidentifikasi individu dan

Apa yang dianggap sebagai sumber yang kredibel?

Sumber apa yang bisa dianggap kredibel? materi yang diterbitkan dalam 10 tahun terakhir; artikel penelitian yang ditulis oleh penulis yang dihormati dan terkenal; situs web yang terdaftar oleh pemerintah dan lembaga pendidikan (.gov,.edu,. database akademik (yaitu Academic Search Premier atau JSTOR); bahan dari Google Cendekia